вирус ратник что делает

Как пользоваться NjRAT? Приколы вируса удаленного доступа

Для тех, кто не в теме, проведу краткий экскурс в историю. Ратники, они же Remote Access Trojan (трояны удаленного доступа) или попросту крысы, применяются хацкерами для получения доступа к ресурсам компьютера. По сути, это вирусные утилиты, разработанные по образу и подобию админских программ для обслуживания по удалёнке. Таких, как RAdmin, TeamViewer, TightVNC и прочие известные всем нам ремотки.

Однако принцип внедрения у ратников несколько отличается от вышеперечисленного софта. Для того, чтобы установить тот же RAdmin, вам, как минимум нужно побывать за компьютером пользователя 1 раз. Либо обладать правами на установку прог по сети. TeamViewer при первом запуске также выдаст рандомный пароль с уникальным ID, а для дальнейшего подключения без участия пользователя потребуется войти под своей учеткой.

В любом случае, ваш доступ к машине будет так или иначе санкционирован. Ратники же, имея под капотом вирусный бэкграунд, требуют от юзверя лишь запустить их единожды. После этого информация о соответствующем ПК отлетит прямиком к злоумышленнику, который в свою очередь сможет распорядиться полученным доступом по своему усмотрению.

Вот и образовалось, что называется свободная касса для всех любителей поживиться чужими данными. На форумах в дарке, эту тему форсят ещё с апреля и на сегодняшний день ситуация мало чем изменилась. Разве что ратников стало больше, чем раньше и продавать их стали за бабки. Причём функционал у них у всех плюс-минус одинаковый, а отличаются они лишь графической оболочкой.

В данном уроке, я продемонстрирую вам наиболее популярный ратник NjRAT. Он имеет самое большое количество скачиваний на гитхабе, поэтому очень надеюсь, что комментариев типа «ааа вирус нам скидываешь» не будет. Ведь я не заливаю данный ратник в телегу, а показываю, где его может скачать потенциальный злоумышленник и каким образом использовать для своих целей. Если интересно, устраивайтесь по удобней и приступим к созданию крыски. Погнали.

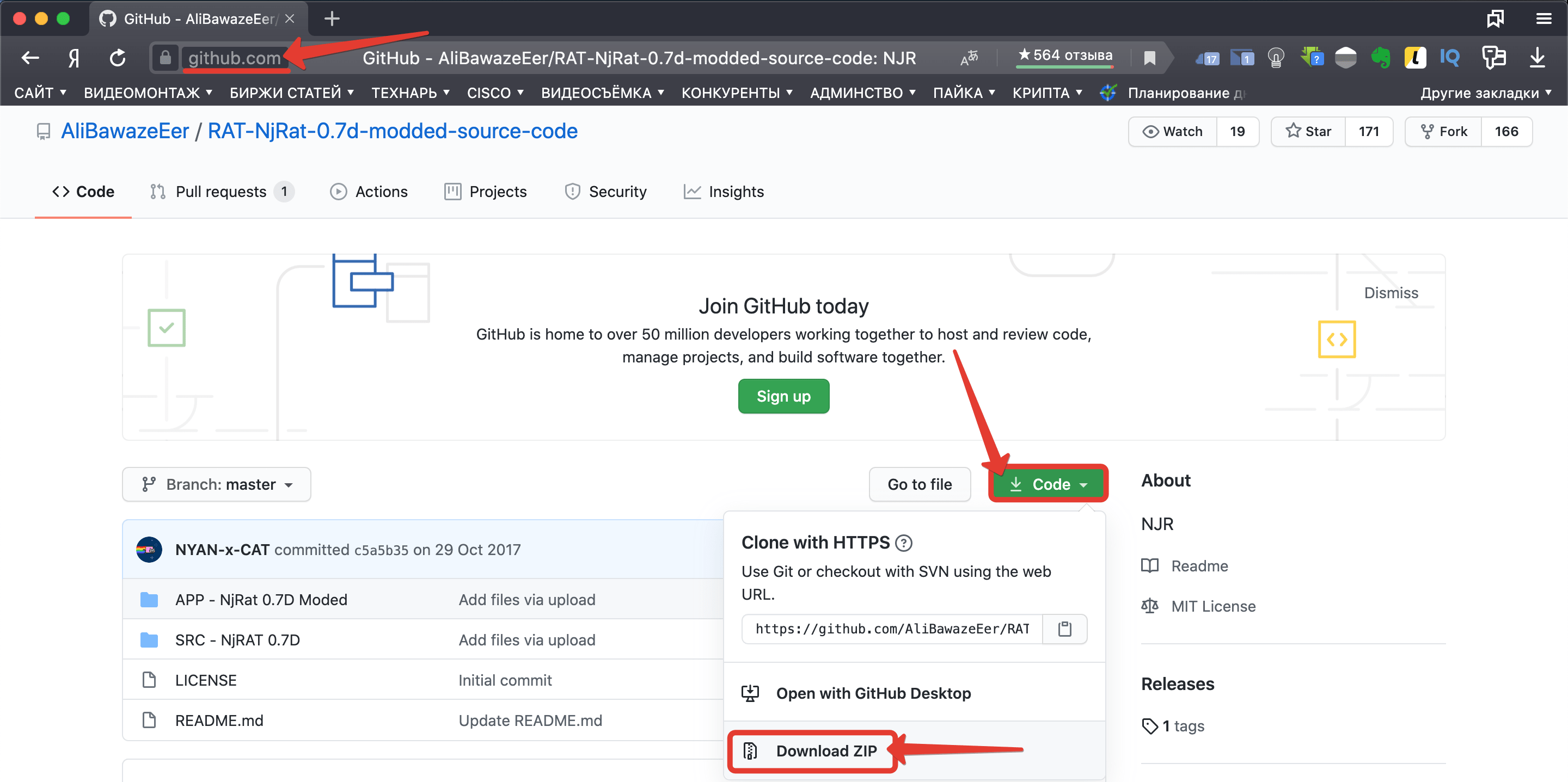

Шаг 1. Заходим на гитхаб и загружаем архив с NjRAT’ом.

Шаг 2. Распаковываем Zip File и внутри созданного каталога ищем папочку Moded, а в ней файл ратника.

Шаг 3. Запускаем его и прописываем порт, который нам нужно будет открыть на роутере. Надеюсь, что не нужно объяснять то, что он же, должен быть добавлен в исключения вашего брандмауэра. Хотя лично я, всегда вырубаю последний, дабы не выносить себе, и без того утомлённый мозг, этим вопросом. А по поводу проброса портов, у меня на канале есть чудеснейший видос про RDP. Там суть один в один, поэтому растягивать данный ролик по времени разжёвываю эту тему, я тут не буду. Кто не шарит, переходите и смотрите по ссылке в подсказке.

Шаг 4. Ну а мы жмём Start и попадаем в основное окно программы. Тут нас интересует только одна кнопка – «Builder». После нажатия на неё, запускается меню конфигурирования EXE’шки клиента, которая, по сути, и является вирусом. Давайте настроим всё по порядку. В пункте Hostзадаём наш белый IP’шник. Я миллион раз повторял в своих видео, что если вы хотите заниматься изучением администрирования или безопасности на постоянной основе, то обзавестись белым IPу провайдера нужно в обязательном порядке. Далее у нас порт, открываемый на роутере. Чуть ниже имя жертвы. Маскировка под определённый процесс. Обычно злоумышленники маскируют ратник под какую-нибудь системную службу, аля служба печати или диспетчер задач. Ну а справа у нас дополнительные параметры вируса. BSODпри попытке закрытия, копирование в автозагрузку, запись в реестре, распространение по USB в случае подключения носителя к ПК и прочие прелести. В более продвинутых ратниках ещё встречается функция изменения иконки, FUD-крипт и т.д. Ниже размер логов. Пусть будет 512. В принципе, всё. Кликаем «Build» для создания файла.

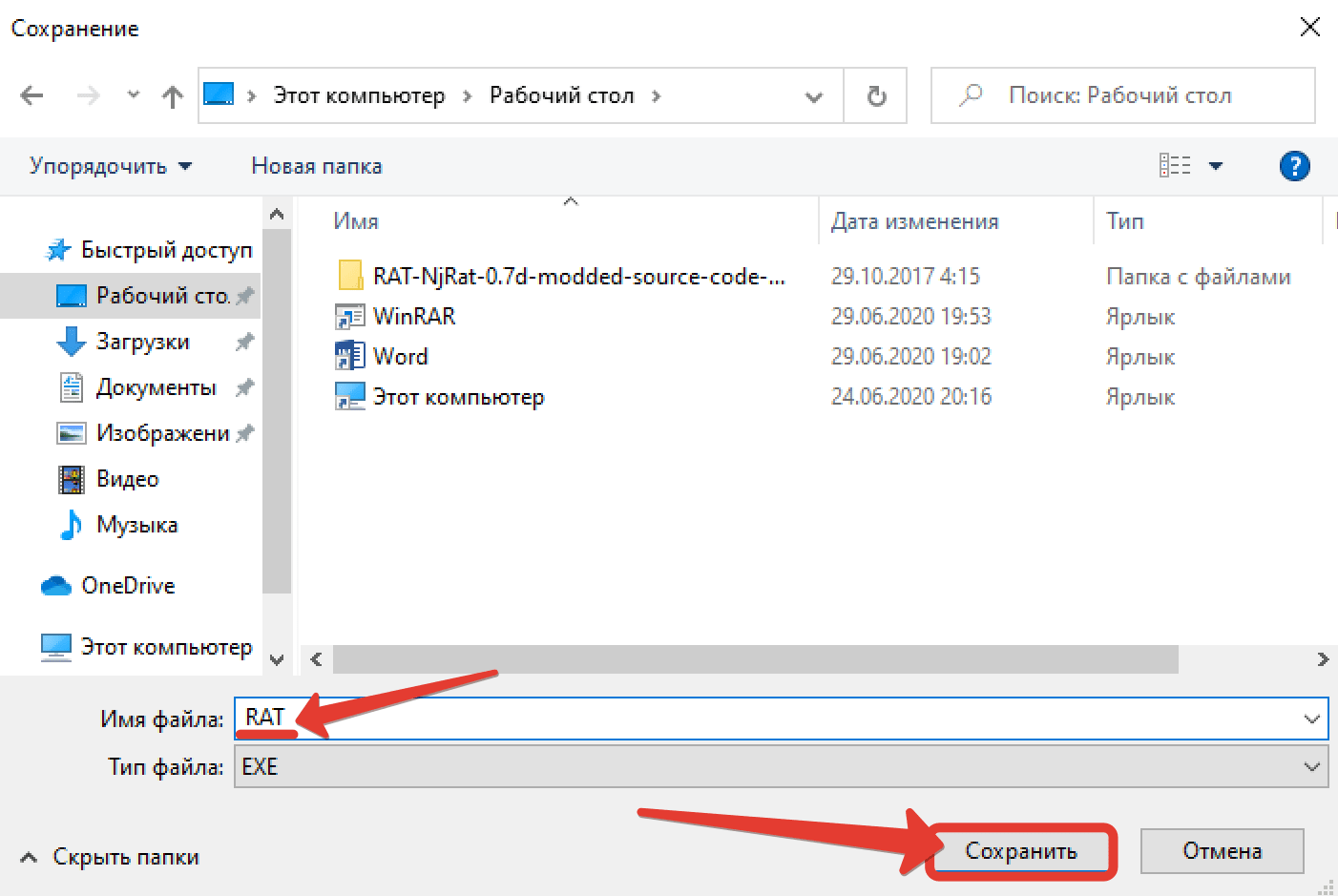

Шаг 5. Указываем имя и месторасположения. Я назову RAT, однако ясен-красен, что для распространения такое имя уж точно не годится и вы никогда не встретите подобную EXE’шку в чистом виде. По поводу максировки вирусов в меня на канале также есть пару занятных роликов. Ссылка на один из них непременно всплывёт в подсказке.

Шаг 6. Окей. Запускаем файл на компьютере жертвы.

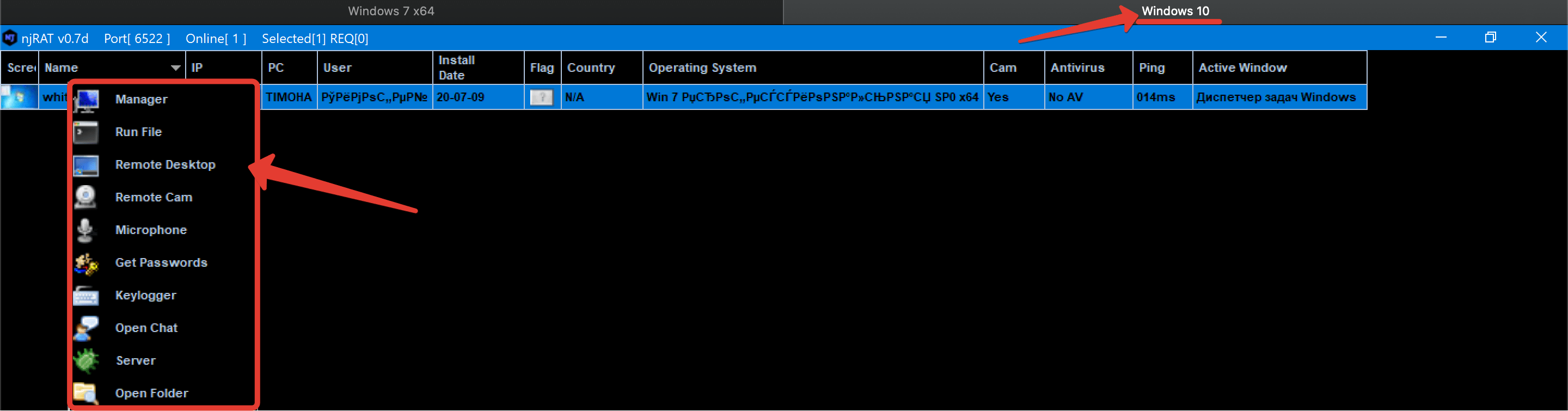

Шаг 7. И вернувшись на свой ПК проверяем статус подключения. Комп подключился, а значит наш вирус уже в системе, и мы можем начинать кошмарить её по полной программе. Для этого достаточно вызвать контекстное меню функций и выбрать наиболее подходящий нам вариант.

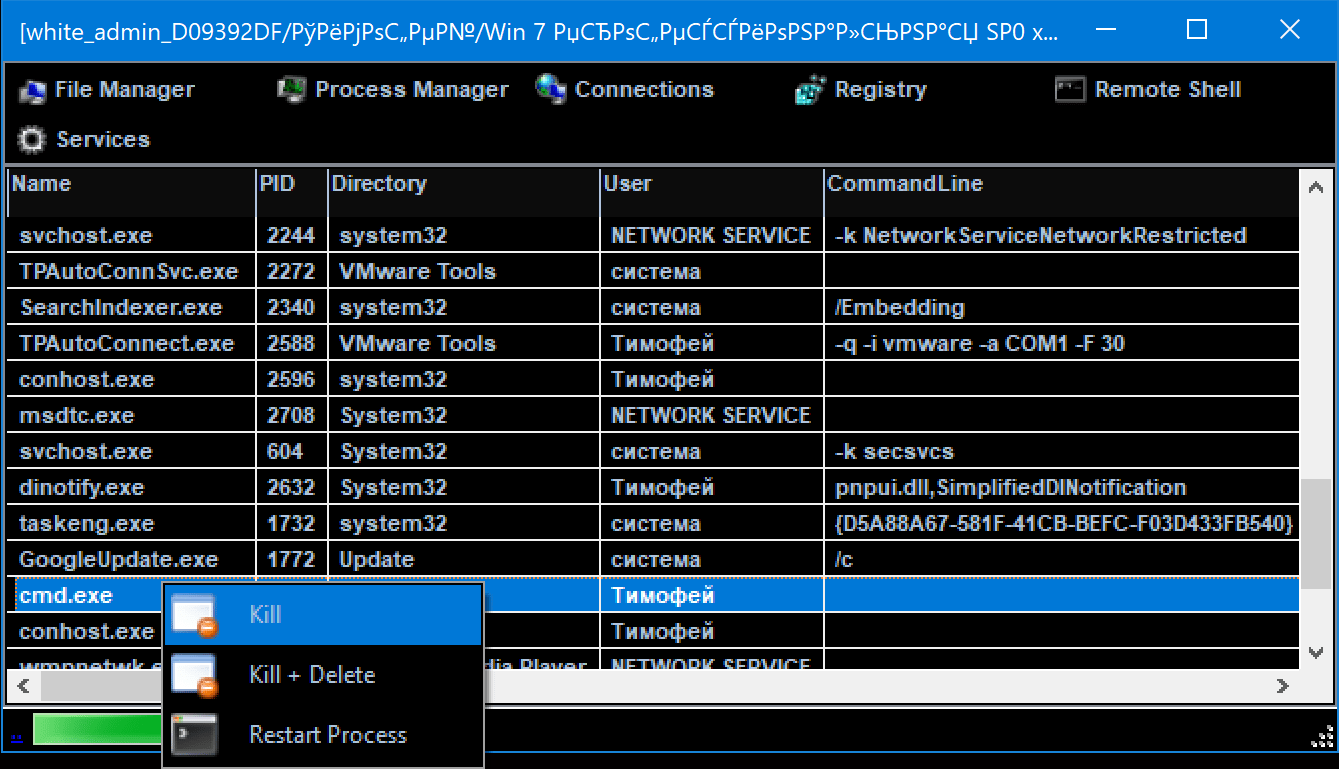

Шаг 8. Давайте рассмотрим всё по порядку. Первый пункт Manager предоставляет нам доступ к файлам на дисках, открывает менеджер процессов, в котором мы можем выключить ту или иную задачу, а также посмотреть текущие соединения и поковыряться в регистре.

Шаг 9. Функция «Run File» позволяет запустить любой файл с диска или по внешней ссылке. Давайте я для примера продемонстрирую жертве пикчу носков.

Шаг 10. Указываем путь к картинке. И затем проверяем результат на клиенте.

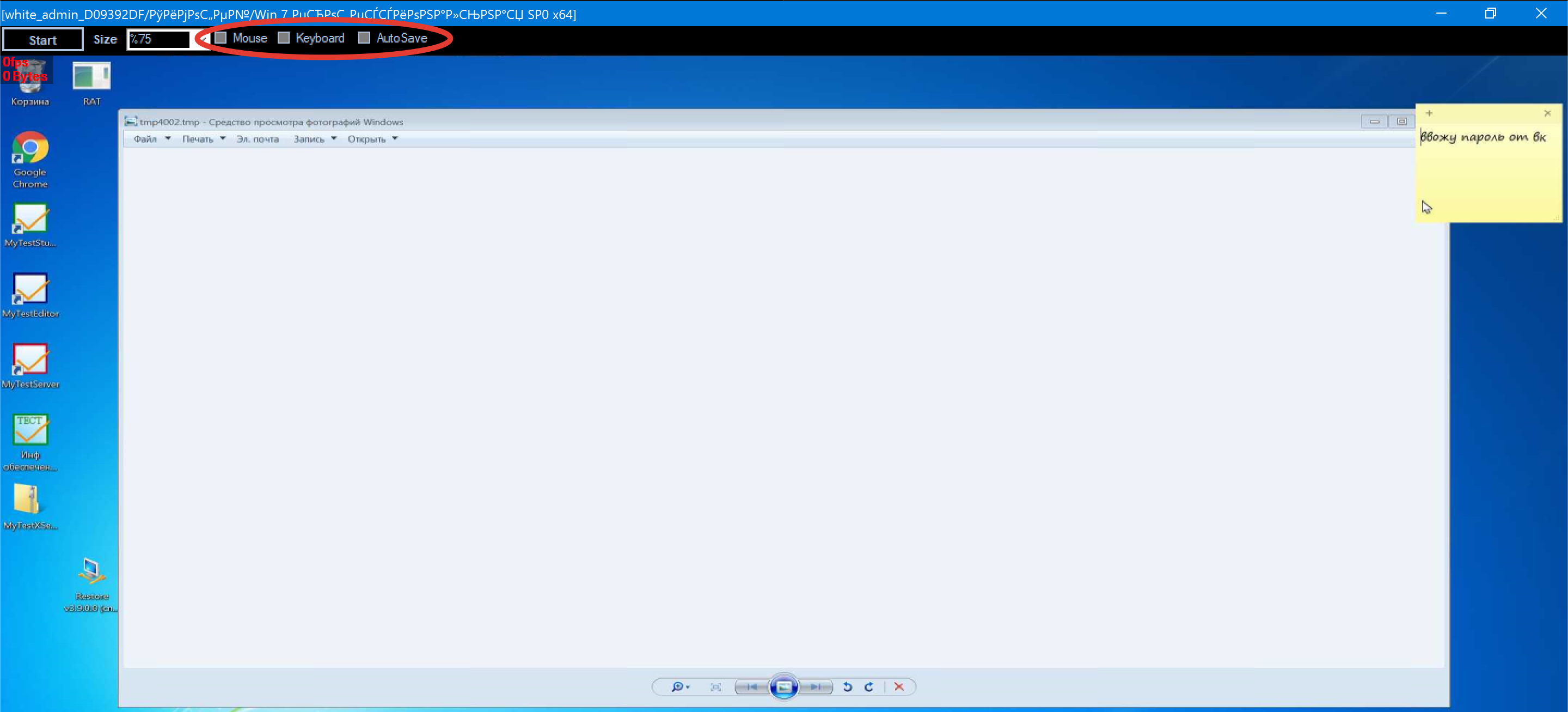

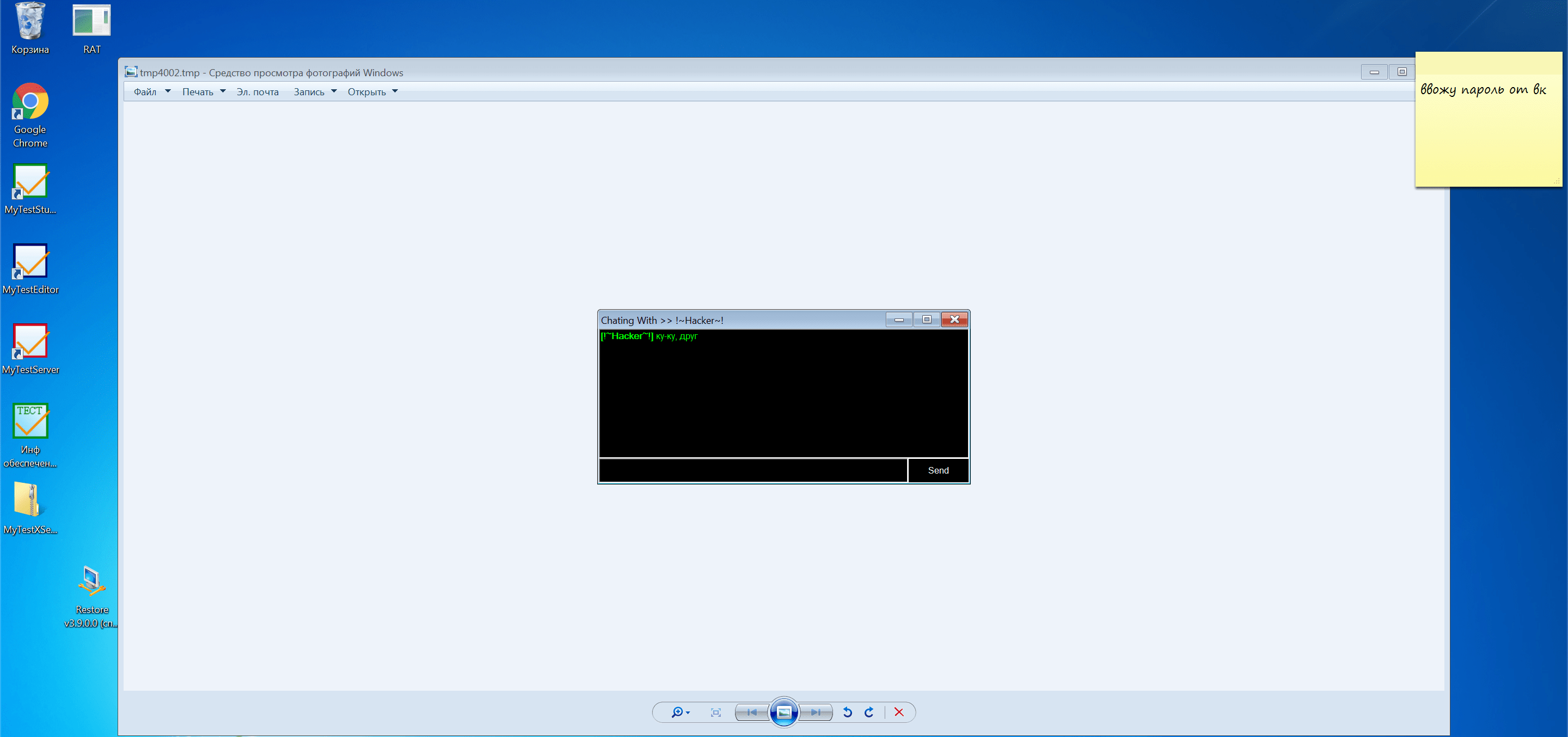

Шаг 11. Всё отрабатывает. Теперь давайте затестим удалённый рабочий стол. Подключившись с его помощью можно не только смотреть за происходящим, но также, как и в любой популярной удалёнке управлять мышкой, клавой и делать скриншоты.

Шаг 12. Про вебку и микрофон думаю объяснять не нужно. Это, пожалуй, одни из самых полезных функций для злоумышленников, живущих за счёт продажи компромата в даркнете.

Шаг 13. Хотя, как по мне, большинству хацкеров ничуть не меньше зайдёт функция «Get Passwords». Она вытаскивает все сохранённые пассы из браузеров. Т.к. у меня это виртуалка, соответственно тут данный список девственен и чист.

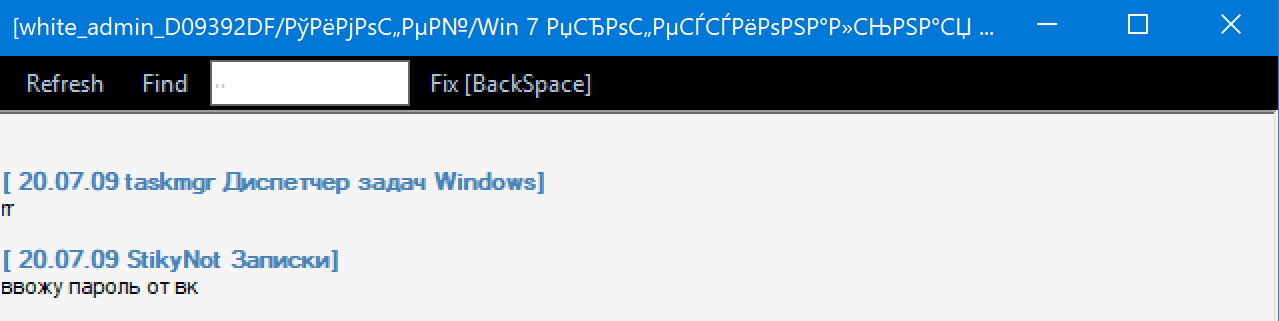

Шаг 14. Далее по списку у нас старый добрый кейлоггер. Он перехватывает все нажатия клавиш пользователя. От набивки текста унылейшей курсовой, до пароля в vk.

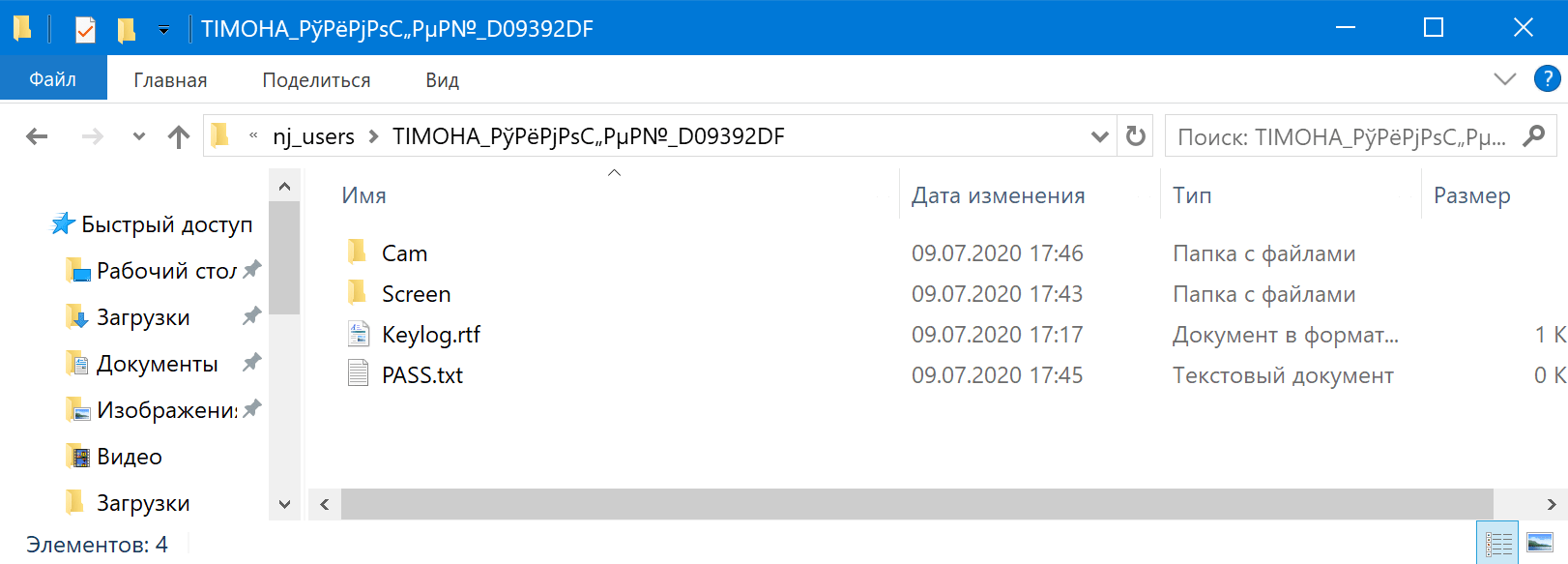

Шаг 15. А затем сейвит их в отдельный RTF’овский файл, который складывается в папку пользователя, рядом с TXT’шкой пассвордов.

Шаг 16. Ну и самое весёлое – это, конечно же, чат с жертвой. Вы можете пообщаться с беднягой, пообещав удалить троянчик с компьютера за пару сотен пиастров.

Шаг 17. И в случае удачной сделки, даже сдержать своё слово, мочканув вредонос удалённо.

И вроде бы, с первого взгляда, всё круто, однако, не стоит забывать о подводных камнях. Во-первых, для того, чтобы всё завелось, на компьютере жертвы должен быть либо отключён автивирус. Либо ваш EXE-файл должен быть прокриптован. Во-вторых, на сегодняшний день, львиная доля членов нашего братства, жидится потратить сотку на белый IP и тем самым добавляет себе гемороя с пробросом портов.

Да, чисто теоретически можно попробовать воспользоваться популярным сторонним сервисом No-IP и с помощью технологии DynDNS забацать себе псевдо-белку. Также у некоторых именитых сетевых вендеров есть свои собственные, бесплатные сервисы для этой истории. Например, у тех же ASUS данная фича прекрасно работает из коробки. Однако, никакой дин вам не поможет, если ваш гавно-провайдер по экономическим соображениям экономит пул, и посадив клиентов за NAT, раздаёт, что называется «many to one».

В этом случае, вам поможет только белый IP или VPN. Либо, если у вас есть собственный Web-сайт, можно попробовать поизголяться с online-ратниками. Они хоть и менее функциональны, зато не требуют открытия портов. Следующий ролик у нас, как раз, будет по этой теме. Так что, если ты, друг мой, впервые забрёл на канал и ещё не оформил подписку, сейчас самое время. Клацай на колокол и в твоей ленте будут регулярно появляться годнейшие видосы по вирусологии, этичному хакингу и пентестингу.

С олдов жду лайки и конечно же комментарии по поводу того, какие ратники вы используете в своих обучающих целях. На сегодняшний день их развелось просто офигеть, как много, поэтому давайте посредством народного голосования выберем лучший. Хотя я почти на 100% уверен, что лидером окажется Putin RAT, но всё же давайте ради приличия немножко поиграем в иллюзию демократии. Напоследок, традиционно, желаю всем удачи, успеха и самое главное, безопасной работы.

Берегите себя и свои тачки. Не допускайте крыс в свою ОСь. Самый лучший способ для этого раз и навсегда перейти на Linux и больше никогда не вспоминать об EXE-файлах. Ну а с вами, как обычно, был Денчик. Искренне благодарю за просмотр. До новых встреч, камрады. Всем пока.

Что такое RAT? Всё про шпионские RAT-трояны

RAT — крыса (английский). Под аббревиатурой RAT скрывается не очень приятное для каждого пользователя обозначение трояна, с помощью которого злоумышленник может получить удалённый доступ к компьютеру. Многие ошибочно переводят эту аббревиатуру как Remote Administration Tool — инструмент для удалённого администрирования, но на самом же деле аббревиатура RAT означает Remote Access Trojan – программа троян для удалённого доступа.

На самом деле шпионская программа RAT это один из наиболее опасных вредоносных программ, который позволяет злоумышленнику получить не просто доступ к вашему компьютеру но и полный контроль над ним. Используя программу RAT, взломщик может удалённо установить клавиатурный шпион или другую вредоносную программу. Также с помощью данной программы хакер может заразить файлы и много чего ещё наделать без вашего ведома.

Как работает программа RAT?

RAT состоит из двух частей: клиент и сервер. В самой программе RAT(Клиент) которая работает на компьютере злоумышленника создается программа сервер которая посылается жертве. После запуска жертвой сервера в окне программы клиента появляется удалённый компьютер(хост), к которому можно удалённо подключиться. Всё. с этого момента компьютер жертвы под полным контролем злоумышленника.

Возможности трояна RAT

Популярные RAT-программы

Какая самая лучшая программа RAT?

Лучший троян RAT на сегодня это DarkComet Rat(на хаЦкерском жаргоне просто Камета)

Как происходит заражение RAT-трояном?

Заражение вирусом RAT происходит почти также как другими вредоносными программами через:

Кстати не всегда антивирусное по в силах предотвратить заражение, некоторые антивирусы попросту не детектируют вредонос, так как сегодня уже никто не посылает просто трояна, сегодня его предварительно криптуют(что такое крипт и как это делают мы расскажем в другой статье).

Как предотвратить заражение троянской программой RAT?

Как понять что у вас троянская программа RAT?

Понять что у вас на компьютере установлен РАТ очень не легко, но можно. Вот признаки которые могут говорить о наличии троянской программы на вашем компьютере:

Как вылечить заражённый трояном компьютер?

Обнаружить троян RAT довольно сложно. Можно скачать бесплатные антивирусы с обновлёнными базами, к примеру отличный на мой взгляд сканер AVZ и просканировать компьютер. На самом деле если вы мало разбираетесь в компьютерах легче не искать иголку в стоге, а предварительно сохранив важные документы отформатировать комп и установить Windows заново.

Кстати устанавливая взломанную Windows вы рискуете заразится вирусом уже на этапе установки. Так как некоторые левые сборки которые раздаются в сети имеют уже вшитые закладки, шпионы, вирусы, скрытые радмины, рмсы и другую красоту. Я знал одного компьютерного мастера который само того не зная устанавливал на машины клиентов левую сборку Windows, знаменитую протрояненную ZverCD.

Похожие статьи

Как играть в игры на Kali Linux

Быстрая установка виртуальных машин на Linux

Как установить Google Chrome на Kali Linux

10 комментариев

Возможности трояна пункт «Прикалываться над чайниками» повеселил ))

да без крипта не прокатит, антивир пропалит сразу.

а крипт денег стоит

крипт бесплатен был, бесплатный есть и бесплатным будет.

хорошая статья но автор забыл написать ещё про рат PI

Все ответы на ваши вопросы будут в отдельной статье.

Знаю таков троян, есть много КРЕАТОРОВ таких троянов — на пример самый простой — Dark Comet.

Сам кстати пользуюсь такими креаторами, но ничего вредоносного не делаю, максимум просто по прикалываться.

И это интересно, ещё есть один креатор — называется LinkNet.

Вроде его один поц сделал, на ютубе видосы есть, написан на delphi.

У него ООООЧЕНЬ большой функционал.

Кому надо просто введите LinkNet — CSG Chanell. (Вроде так канал называется.)

Сама прога платная, вроде. Но в коментах под видео некоторые говорят что есть бесплатная версия проги, не знаю крч.

Удалить ратник проще некуда, нужно зайти в автозагрузку и удалить все неизвестные программы из автозагрузки или все, затем перезагрузить ПК также можно заглянуть в планировщик задач и посмотреть там некие странные задания и удалить их.

У DarkComet есть такая функция: Persistant Process и Persistent Startup. Когда ты попытаешься закрыть процесс, не выйдет. Когда попытаешься удалить из автозагрузки: не выйдет. Даже в безопасном режиме не прокатит! Никак! И что чайник будет делать? А если он хорошо закриптован, то его никак не найти! И антивирус его удалять не будет! И никакая программа не поможет, кроме переустановки Windows.

Ратник без портов. Обзор на лучший RAT-вирус для троллинга

Сам ратник был слит с одного небезызвестного форума, который наш любимый роскомнадзор хлопнул ещё в конце марта. Но для вас, мои верные други, я конечно же выложу его в Telegram-канале. Так что, если после просмотра вы захотите воспользоваться им в обучающих целях, никаких проблем не возникнет. Перейдёте по ссылочке в описании, скачаете и сможете повторить описанные мной действия просто на изи.

Ну а я, по традиции, не буду тянуть котика за яйчишки и сразу перейду к практике. Если готовы увидеть, как злоумышленники используют online-ратники, наливайте чаёчек, устраивайтесь по удобней и будем начинать. Но прежде, мне бы хотелось поблагодарить самых активных камрадов, поддержавших проект покупкой обучающих курсов и прямыми донатами на этой неделе. Большое спасибо за вашу поддержку, друзья. Вы лучшая аудитория, которую только можно желать. А мы начинаем.

Шаг 1. В первую очередь, необходимо забросить на хостинг серверную часть нашего ратника. Открыв файловый менеджер, закидываем в корень папку «UPLOAD».

Шаг 2. И после загрузки распаковываем архив в новую папку.

Шаг 3. Далее выделяем внутри все файлы с расширением *txt.

Шаг 4. И изменяем права доступа на 777.

>>>КЛИКНИТЕ, ЧТОБЫ УЗНАТЬ ПОДРОБНОСТИ

Шаг 5. Ну а мы переходим к работе с веб-мордой. К имени своего сайта дописываем UPLOAD и после загрузки видим просьбу о вводе пароля.

Шаг 6. Сам пароль хранится в файле «password.php». По дефолту он состоит из двух W. По желанию можете изменить на более безопасный.

Шаг 7. Возвращаемся к морде и введя пароль кликаем «Gain Access».

Шаг 8. Перед нами урезанный функционал, позволяющий отправлять синьки и блэки на компьютер жертвы, а также запускать несколько основных системных утилит. К сожалению, пока что ни одна из них недоступна, ибо так называемые рабы не онлайн.

Шаг 9. Для того, чтобы это исправить, запускаем из скачанного в телеге архива файл TorCT и переходим в «Client Settings». Здесь в настройках хоста необходимо прописать HTTPшную ссылку к каталогу на сайте. Жмём «Setup».

Шаг 10. Снова запускаем программу и на этот раз идём в меню смены пароля. Вводим комбинацию заданную в «password.php» и сохраняем все изменения.

Шаг 11. Запускаем CTв последний раз и на этот раз раскрываем вкладку «ServerSettings». Подключение установлено, а значит самое время создать новый сервер.

Шаг 12. Прописываем привычную HTTP’шную ссылку и ставим галочку для автоматического запуска вируса со стартом системы. Жмём «Create».

Шаг 13. И указав месторасположение задаём имя новому файлу. Помните, что эту экзешку, вам предстоит в дальнейшем теоретически каким-то образом распространить на компьютер жертвы. Для этого существует масса различных способов. Ссылка на один из моих любимых вариантов всплывёт в уголочке в виде подсказки.

Шаг 14. Переходим на ПК жертвы и запускаем тестовый ратник.

Шаг 15. Далее, вернувшись к админ-панели обновляем список слэйвов. В зависимости от скоростных характеристик вашего хостинга и интернет соединения это может занять от доли секунды, до нескольких минут.

Шаг 16. Благо у меня с этим дело всё ок, поэтому клиент в списке появился практически мгновенно. Давайте сразу же попробуем заслать ему синьку.

Шаг 17. Проверяем результат на обратке. Всё гуд. Семёрка накрылась кромешней заливкой.

Шаг 18. Теперь давайте попробуем провернуть какую-нибудь бяку из web-морды. Открываем браузер и после обновления статуса слэйвов выбираем к примеру черный экран.

Шаг 19. Чекаем жертву. Профит. С сайта всё также прекрасно работает.

Помимо этого баловства в данном ратнике, конечно же есть и привычные составляющие подобных программ. Просмотр и передача файлов. Отправка сообщений, просмотр экрана и вебки в реальном времени, а также прочие прелести жизни. Просто у меня на канале уже есть обзор на функционал NjRAT и не хотелось бы повторяться, переливая водичку из пустого в порожнее. Кому интересно – думаю сами скачаете и затестите.

Ну а те, кто смотрит мои видосы исключительно в развлекательных целях, не забывайте делиться ими со своими друзьями. Так, данный ролик уж точно заслуживает того, чтобы его увидели те, кто в теме. Ведь в сети, практически нет путного объяснения, каким образом будучи нищебродом жмущим сотку на белый IP, можно собрать рабочий ратник без открытия портов.

И не надо писать, мол чё ты гонишь, ведь плата за хостинг — это тоже не мало. Не надо ля-ля. Во-первых, халявных хостингов сейчас предостаточно. Можно хоть каждую неделю регистрировать тестовый с полным функционалом. А во-вторых, те кто админят сайты, как правило никогда сами за них не платят. Сия головная боль ложится на плечи работодателя. А учитывая, что больше половины моей аудитории – это админы, для них данный способ будет особенно актуален.

Что ж, друзья. На этом будем потихонечку закругляться. Если впервые забрёл на канал, то непременно клацни на колокол и в твоей ленте будут регулярно появляться годные ролики на тему вирусологии, пентестинга и информационной безопасности. С олдов, как обычно, жду лайки и комментарии по поводу того, какие лично вы знаете способы взаимодействия с ратниками без открытия портов на роутере.

Также пишите, какие из Ратов самые бодрые. Следующий видосик думаю сделать непосредственно обзорным, поэтому хотелось бы выбрать наиболее функциональный. Напоследок, традиционно желаю всем удачи, успехов и самое главное отсутствия вирусов. Берегите себя и компьютеры своих близких. Не ловите коварных крыс и никогда не используйте знания из моих роликов в противоправных целях.

Мы тут всеми правдами и неправдами топим за повышение уровня осведомлённости населения, а не воспитываем злоумышленников. Помните это. Ну а с вами, как обычно, был Денчик. Искренне благодарю за просмотр. До новых встреч, камрады. Всем пока.