вы узнали что ваш коллега стал жертвой фишинга

Как не стать очередной жертвой фишинга?

Любите рыбалку? Наверное, вы мечтаете поймать большую и крупную рыбу. А не хотели бы почувствовать себя в роли рыбы? Хотя никто об этом спрашивать не будет! Вот такой не радостный фишинг получается:

В роли рыбы

Как ни странно это звучит, но в интернете тоже можно заниматься рыбалкой. Вот только в роли рыбы может оказаться каждый из нас. Точнее не мы сами, а наша конфиденциальная информация. Это может быть номер кредитной карты, пароль, логин и другие данные, которые можно использовать для мошенничества в интернете.

Но самое обидное во всем этом то, что для получения вашей информации мошенники не используют суперсовременного оборудования. И знают лишь основы веб-программирования, а не наделены опытом хакеров.

Хотя это еще не вся горькая правда о фишинге. Самое противно то, что жертва сама предоставляет все свои «секретные» данные злоумышленнику. Но обо всем по порядку.

В переводе на русский язык термин « фишинг » буквально означает « выуживание », « рыбная ловля ». При этом в качестве наживки чаще всего используется массовая рассылка электронных писем. В таком письме в графе отправителя чаще всего указана какая-либо серьезная организация, сервис, банк или известный бренд.

Как правило, в содержании письма присутствует прямая ссылка, переход по которой приводит жертву на копию оригинального ресурса известной организации. Или же происходит редирект ( перенаправление ) жертвы на фишинговый сайт. Это называется фишинговой ссылкой.

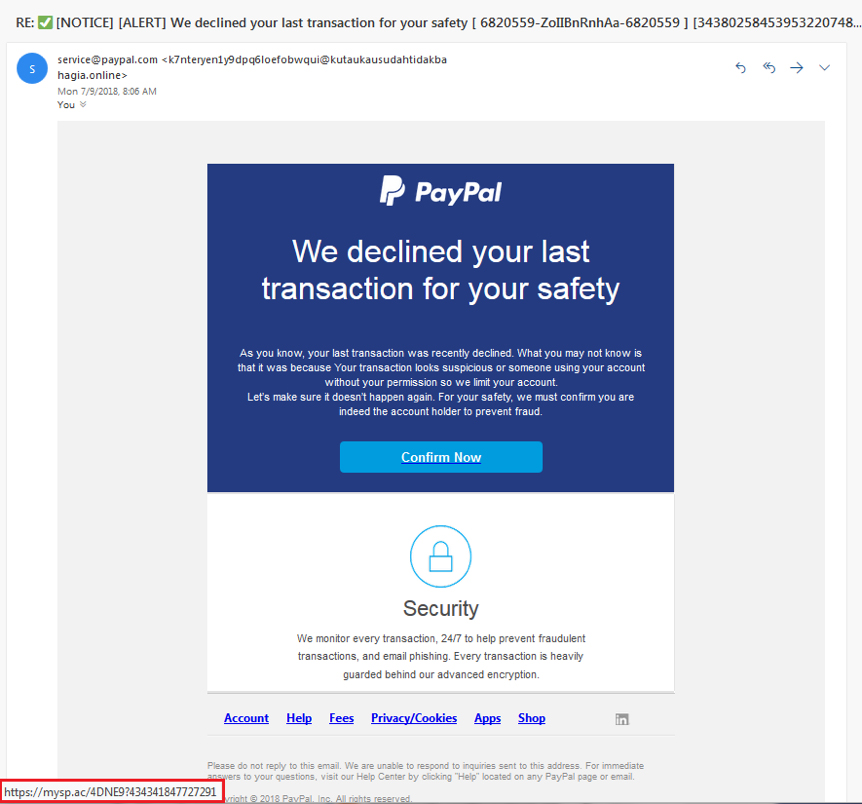

Вот пример такого письма. Их можно легко обнаружить на любом ящике электронной почты:

Как видите, в фишинговом письме присутствуют все атрибуты серьезной организации: адрес, контактная информация и даже логотип. Скорее всего, все они даже являются настоящими.

Теперь приведем машинный перевод этого письма. Тут и начинается настоящее чудо « интернет-рыбалки »:

Проще, говоря, здесь говорится, что вы стали наследником огромного состояния своего неизвестного дядюшки или дедушки. А затем вас просят для идентификации личности переслать свои данные на определенный адрес электронной почты. Или оставить их на указанном в письме сайте:

Скорее всего, выделенная внизу письма ссылка и является фишинговой. Как видите, в таком виде мошенничества фактически не используются какие-либо хакерские приемы. Основную ставку мошенники делают на пресловутый психологический фактор.

Средства фишинга

Техника фишинга включает в себя несколько основных методов:

Фишинговые ссылки

Как уже отмечалось, одной из составляющей большинства фишинговых электронных писем является наличие поддельной ссылки, ведущей на другой ресурс. Цель такой гиперссылки – перенаправить пользователя на фишинговый сайт. Для этого ссылка всячески маскируется под обычную.

При создании фишинговой ссылки злоумышленники используют несколько основных способов маскировки:

Как видите, текст ссылки не совпадает с ее адресом. Это явно видно лишь при рассмотрении ее кода. Но в браузере отображается лишь текст гиперссылки:

Как удалить фишинговую ссылку

Конечно, все эти знания полезны и нужны. Но что делать, если пользователь уже перешел по вредоносной ссылке, а после перехода в браузере высвечивается что-нибудь наподобие такого сообщения:

То есть вопрос сводиться к тому, как удалить фишинговую ссылку. Вот. Несколько практических советов:

Все это были советы, как убрать фишинговую ссылку. Теперь постараемся выяснить, что нужно делать, чтобы не стать жертвой « рыболовов-браконьеров ».

Профилактика фишинга

Следуя этим простым советам, можно легко обезопасить себя и не стать жертвой какого-нибудь рыболова в интернете. Да и у многих, побывавших хоть раз на крючке, кардинально меняется отношение к любой разновидности рыбной ловли!

Что такое фишинг и чем он опасен

Фишинг

Фишингом называется отправка зараженных электронных писем из якобы проверенных источников. Цели фишинга могут быть следующими:

Содержание, легенда и метод доставки фишингового сообщения определяются его целью. Профессиональные социальные инженеры используют в своей работе несколько типов фишинговых методов.

Образовательный фишинг

Иногда клиентам не требуется, чтобы пентестер проверял технические ресурсы Сети: их интересует исключительно человеческий фактор. Эффективным способом решения такой задачи является образовательный фишинг: после перехода по размещенной в письме ссылке никаких вредоносных кодов или программ для получения удаленного доступа на компьютер объекта не устанавливается. Данный вид фишинга проводится исключительно для сбора статистики и оценки общей уязвимости сотрудников к такому вектору атаки. А еще для определения сфер, в которых необходимо дополнительное информирование.

Чаще всего такой фишинг пробуждает у объекта воздействия любознательность, жадность, радость или здоровый страх, которые и заставляют перейти по ссылке. В таком случае легенда основывается на проведении сбора данных из открытых источников по отдельным сотрудникам или компании в целом. Моей команде приходилось отправлять подобные фишинговые письма как в единственном экземпляре, так и сотням и даже тысячам людей за раз.

Приведу пример, иллюстрирующий необходимость следования принципам, описанным в предыдущем разделе. Я составил для клиента письмо, похожее на реальное приглашение с LinkedIn. Разослал его 7000 пользователей, работавших на него, и быстро получил 73% переходов по ссылке. Такой молниеносный успех вдохновил всех, включая меня самого.

На носу был следующий пентест, и я, недолго думая, решил снова использовать свою гениальную идею. Уже на следующей неделе аналогичный e-mail разлетелся по 10 000 пользователей, работавших на другого заказчика. Но по ссылке перешли всего 4% получателей. Я не мог в это поверить: был использован гениальный заход. Я попросил клиента узнать у сотрудников, в чем заключалась причина провала этого фишинга.

Оказалось, что я сам был виноват. Первая компания занималась производством, большинству ее сотрудников было от 35 до 55 лет. А вторая компания занималась продажами, и возраст ее сотрудников составлял 19–29 лет. Когда последних спросили, почему они не перешли по указанной в письме ссылке, все как один отвечали: «Ну да, я видел это письмо, но LinkedIn используют только старики. Я все вопросы решаю в Facebook».

Успех первой атаки пьянил меня, и я забыл, что универсальных методов не бывает: каждый раз нужно составлять фишинговые письма, исходя из особенностей компании-заказчика. Этот опыт только укрепил мою уверенность в бесполезности фишинговых SaaS-сервисов, работающих целиком и полностью за счет готовых шаблонов.

Даже если цель фишинга образовательная, готовить его все равно нужно в соответствии с шагами, описанными на илл. 9.1. Начинать со сбора данных из открытых источников, а затем составлять текст, который придется по вкусу целевой аудитории и позволит достичь поставленной цели.

Фишинг с целью тестирования на проникновение

Этот вид фишинга не отличается от образовательного ничем, кроме самого главного — конечной цели. В данном случае задачей пентестера является получение удаленного доступа, сбор личных данных или любой другой подрыв информационной безопасности компании.

Обычно в контексте этого фишинга у объекта воздействия имеет смысл вызывать такие сильные эмоции, как страх, жадность, удивление или даже печаль. Ведь мне будет недостаточно простого перехода по ссылке: мне нужно, чтобы человек открыл приложенный документ, не задумываясь ответил на сомнительный запрос или ввел личные данные. И поскольку выполнение этих действий требует от человека времени и энергии, эмоциональные триггеры должны быть сильнее.

Например, однажды мне довелось проводить пентест в организации, сотрудники которой в большинстве своем питали горячую любовь к продуктам компании Apple. Почти у каждого был MacBook, а темой общего обсуждения часто становились последние модели iPhone. Пентест совпал со временем выхода одной из них. Поэтому к фишинговому e-mail, который я разослал сотрудникам компании, была приложена фотография нового iPhone. А содержание письма (якобы отправленного из отдела кадров) было следующим:

[Название компании] подарит 10 счастливчикам новый iPhone с оплаченным на год вперед тарифным планом. Розыгрыш смартфонов состоится в следующую пятницу в 15:00. Чтобы принять участие в розыгрыше, перейдите на указанную страницу внутрикорпоративной сети и введите свой рабочий логин и пароль. После этого вы будете автоматические занесены в базу участников https://iphone.updates-company.com. Удачи!

Мы выкупили домен updates-company.com и создали страницу с логотипом компании, двумя полями для ввода данных и одной кнопкой. Разослали письмо 1000 человек и получили учетные данные от 750 сотрудников.

Вывод: верно подобранный эмоциональный триггер, использованный в правильное время и на правильных людях, — залог успеха любой операции.

Адресный фишинг

Адресный фишинг во всех его вариациях — это самая персонализированная форма фишинга. После проведения сбора данных из открытых источников по объекту воздействия и всем членам его семьи, которых мне удается найти, я обычно выбираю какую-то очень личную информацию и выстраиваю на ее основе легенды. Часто нужную информацию я нахожу в социальных сетях родственников объекта.

Однажды я обнаружил, что группа друзей интересующего меня человека отправилась на мальчишник в Лас-Вегас. Они публиковали столько фотографий своих безбашенных приключений, что я решил использовать это в легенде.

Фишинговый e-mail был написан от лица менеджера отеля, в котором они остановились. Содержание его было следующим:

3–8 июля вы останавливались в нашем отеле. В ходе уборки номера горничная обнаружила предмет, вероятно, оставленный вами. Пожалуйста, взгляните на приложенный снимок и сообщите, ваша ли это вещь.

Если вы ее оставили, перейдите по приведенной ниже ссылке и внесите в форму данные, которые позволят нам оправить вам утерянное имущество.

Зачем я вставил в письмо ссылку, хотя зараженным был приложенный файл и никакой фотографии получатель все равно бы не увидел? Потому что был шанс, что человек, получивший такое письмо, в любом случае признал бы вещь своей. На такой случай в форму предлагалось занести:

полное имя;

почтовый адрес;

номер телефона;

адрес электронной почты;

дату рождения (как доказательство совершеннолетия);

последние четыре цифры номера кредитной карты, которая использовалась для оформления брони номера.

Легенда сработала очень эффективно, потому что человек не только открыл зараженный файл, но и предоставил мне дополнительную информацию для планирования дальнейших атак.

Даже когда я использую в легендировании для адресного фишинга личные данные, то не работаю с информацией, которая может навредить объекту воздействия. Например, в описанном случае я бы не стал использовать легенды вроде: «В нашем распоряжении оказались ваши фотоснимки в компании проституток. Чтобы выкупить эти фотографии, перейдите по ссылке» — даже если такие фотографии действительно существовали бы. И если бы я нашел подобные фотографии в процессе сбора данных из открытых источников, то сообщил бы о них объекту воздействия напрямую и спросил, как он сам хочет разобраться с возникшей ситуацией.

Фишинг

Фишинг – это совокупность методов, позволяющих обмануть пользователя и заставить его раскрыть свой пароль, номер кредитной карты и другую конфиденциальную информацию. Чаще всего злоумышленники выдают себя за представителей известных организаций в электронных письмах или телефонных звонках.

Все о фишинге

Что такое фишинг?

Фишинг (от англ. fishing – рыбная ловля) представляет собой противоправное действие, совершаемое с целью заставить то или иное лицо поделиться своей конфиденциальной информацией, например паролем или номером кредитной карты. Как и обычные рыбаки, использующие множество способов ловли рыбы, коварные мастера фишинга также применяют ряд методов, позволяющих «поймать на крючок» свою жертву, однако одна тактика фишинга является наиболее распространенной. Жертва получает электронное письмо или текстовое сообщение, отправитель которого выдает себя за определенное лицо или организацию, которым жертва доверяет, например за коллегу по работе, сотрудника банка или за представителя государственного учреждения. Когда ничего не подозревающий получатель открывает это электронное письмо или сообщение, то он обнаруживает пугающий текст, специально составленный таким образом, чтобы подавить здравый смысл и внушить страх. Текст требует от жертвы перейти на веб-сайт и немедленно выполнить определенные действия, чтобы избежать опасности или каких-либо серьезных последствий.

Если пользователь «клюет на наживку» и переходит по ссылке, то он попадает на веб-сайт, имитирующий тот или иной законный интернет-ресурс. На этом веб-сайте пользователя просят «войти в систему», используя имя своей учетной записи и пароль. Если он оказывается достаточно доверчивым и соглашается, то введенные данные попадают напрямую к злоумышленникам, которые затем используют их для кражи конфиденциальной информации или денежных средств с банковских счетов; кроме того, они могут продавать полученные личные данные на черном рынке.

«Фишинг представляет собой простейший способ кибератаки, который, тем не менее, является одним из самых опасных и эффективных».

В отличие от других угроз, встречающихся на просторах Интернета, фишинг не требует наличия глубоких технических знаний. Адам Куява, директор Malwarebytes Labs, заметил: «Фишинг представляет собой простейший способ кибератаки, который, тем не менее, является одним из самых опасных и эффективных. Происходит это потому, что объектом атаки становится самый мощный, но одновременно и самый уязвимый компьютер в мире – человеческий разум». Фишинговые мошенники не пытаются воспользоваться техническими уязвимостями в операционной системе устройства, они прибегают к методам так называемой социальной инженерии. От Windows и iPhone до Mac и Android – ни одна операционная система не обладает полной защитой от фишинга, какими бы мощными ни были ее антивирусные средства. В действительности злоумышленники часто прибегают к фишингу, потому что не могут найти какие-либо технические уязвимости. Зачем тратить время на взлом многоуровневой защиты, когда можно обманным путем заставить пользователя добровольно раскрыть свои данные? В большинстве случаев самым слабым звеном в защите системы является не ошибка, затерянная глубоко в программном коде, а сам пользователь, который не обращает внимание на отправителя очередного электронного письма.

Последние новости о фишинге

История фишинга

Происхождение термина «фишинг» достаточно легко проследить. Фишинговая атака во многом похожа на обычную ловлю рыбы. Сначала нужно обзавестись приманкой, способной ввести жертву в заблуждение, а затем забросить удочку и ждать, пока «рыбка» начнет клевать. В английском языке сочетание слов «fishing» (рыбалка) и «phony» (обман) привело к тому, что букву «f» заменил диграф «ph», в результате термин, обозначающий вредоносные действия в Интернете, приобрел написание «phishing». Однако некоторые источники указывают, что его происхождение может быть несколько иным.

В 1970-х годах сформировалась субкультура, представители которой использовали ряд низкотехнологичных методов для взлома телефонных сетей. Эти ранние хакеры получили название «phreaks» (фрикеры), представляющее собой комбинацию слов «phone» (телефон) и «freak» (мошенник). В то время количество компьютеров, объединенных в сеть, было небольшим, поэтому целью фрикинга было совершение бесплатных международных звонков или звонков на номера, не внесенные в телефонные книги.

«Фишинг представляет собой простейший способ кибератаки, который, тем не менее, является одним из самых опасных и эффективных».

Еще до того, как термин «фишинг» прочно вошел в обиход, методы фишинга были подробно описаны в докладе и презентации, которые подготовила в 1987 году компания Interex (International HP Users Group).

Использование этого термина начинается в середине 1990-х годов, а его первое упоминание приписывается печально известному спамеру и хакеру Хану Си Смиту (Khan C Smith). Кроме того, в Интернете сохранился первый случай публичного упоминания термина «фишинг». Это произошло 2 января 1996 года в Usenet – в новостной группе AOHell. На тот момент компания America Online (AOL) являлась крупнейшим интернет-провайдером, ежедневно обслуживающим миллионы подключений.

Разумеется, популярность компании AOL непременно сделала ее целью мошенников. Хакеры и распространители пиратских программ использовали ее ресурсы для обмена сообщениями, а также для совершения фишинговых атак на компьютеры законопослушных пользователей. Когда AOL приняла меры и закрыла группу AOHell, злоумышленники взяли на вооружение другие методы. Они отправляли пользователям сетей AOL сообщения, в которых представлялись сотрудниками AOL и просили пользователей проверить данные своих учетных записей или передать им свои платежные реквизиты. В итоге проблема стала настолько острой, что компания AOL начала добавлять предупреждения к каждому электронному письму, особым образом указывая, что ни один сотрудник AOL не станет просить сообщить ему пароль или платежные реквизиты пользователей.

«Социальные сети становятся основным объектом фишинговых атак».

С наступлением 2000-х годов фишинговые мошенники начали обращать свое внимание на уязвимости систем электронных платежей. Клиенты банков и платежных систем стали все чаще становиться жертвами фишинга, а в некоторых случаях – как показало последующее расследование – злоумышленникам даже удавалось не только точно идентифицировать своих жертв, но и узнавать, каким банком они пользовались. Социальные сети также стали одной из главных целей фишинга в силу своей привлекательности для мошенников: личная информация, публикуемая в социальных сетях, является отличным подспорьем для кражи идентификационных данных.

Киберпреступники регистрировали десятки доменов, которые настолько изящно имитировали такие ресурсы, как eBay и PayPal, что многие не слишком внимательные пользователи просто не замечали подмены. Клиенты системы PayPal получали фишинговые электронные письма (содержащие ссылки на подставной веб-сайт) с просьбой обновить номер кредитной карты и другие персональные данные. В сентябре 2003 года о первой фишинговой атаке против банка сообщил журнал The Banker (принадлежащий компании The Financial Times Ltd.).

В середине 2000-х годов на черном рынке можно было заказать «под ключ» вредоносное ПО для фишинга. В то же время хакеры начали координировать свои действия, чтобы организовывать все более изощренные фишинговые атаки. Трудно оценить даже приблизительные потери от успешных фишинговых атак: как сообщал в 2007 году отчет компании Gartner, за период с августа 2006 года по август 2007 года около 3,6 миллиона взрослых пользователей потеряли 3,2 миллиарда долларов.

«В 2013 году были похищены 110 миллионов записей кредитных карт и учетных данных, принадлежащих клиентам торговой сети Target».

В 2011 году фишинговые мошенники даже якобы нашли государственных спонсоров, когда китайские власти запустили предполагаемую фишинговую кампанию, которая была направлена против учетных записей Gmail, принадлежащих высокопоставленным чиновникам и военным в США и Южной Корее, а также китайским политическим активистам.

Возможно, самой известной фишинговой атакой стал случай, когда в 2013 году были похищены 110 миллионов записей кредитных карт и учетных данных, принадлежащих клиентам торговой сети Target. Виной всему оказалась скомпрометированная учетная запись одного субподрядчика.

Еще большую дурную славу получила фишинговая атака, предпринятая в первом квартале 2016 года хакерской группой Fancy Bear (деятельность которой связывают с российскими спецслужбами и военной разведкой). Эта атака была нацелена на адреса электронной почты Национального комитета Демократической партии США. В частности, Джон Подеста, руководитель агитационной кампании Хиллари Клинтон на президентских выборах 2016 года, заявил, что злоумышленники взломали его учетную запись Gmail и похитили переписку, поскольку он попался на старейшую мошенническую уловку: ему на электронную почту пришло фишинговое письмо с предупреждением, что пароль учетной записи был скомпрометирован (поэтому нужно «нажать здесь», чтобы сменить его).

В 2017 году была предпринята массированная фишинговая атака на Google и Facebook, вынудившая бухгалтерские службы этих компаний перечислить в общей сложности более 100 миллионов долларов на заграничные банковские счета хакеров.

Типы фишинговых атак

Несмотря на многочисленные вариации, общей чертой всех фишинговых атак является использование подлога с целью присвоения тех или иных ценностей. Вот лишь некоторые основные категории:

Адресный фишинг

В то время как большинство фишинговых кампаний предполагают массовую рассылку электронных писем как можно большему количеству пользователей, адресный фишинг отличается направленным характером. Этим способом злоумышленники атакуют конкретное лицо или организацию, часто применяя специально подобранный контент, который, как им представляется, окажет на жертву наибольшее воздействие. Для осуществления подобной атаки необходимо провести тщательную подготовку, чтобы узнать имена, должности, адреса электронной почты и другую сопутствующую информацию. Хакеры переворачивают вверх дном весь Интернет, сопоставляя эту информацию со всеми доступными сведениями о должностных отношениях жертвы: их, например, интересуют имена коллег и круг их обязанностей в соответствующей организации. Заполучив все эти данные, злоумышленники составляют правдоподобное письмо.

В частности, фишинговая атака может быть нацелена на сотрудника, чьи обязанности предполагают авторизацию платежей. Хакеры присылают ему письмо якобы от высокопоставленного должностного лица организации с указанием осуществить крупный платеж в пользу этого лица или в пользу поставщика компании (однако прилагаемая вредоносная ссылка ведет не к платежной системе, а на хакерский веб-сайт).

Адресный фишинг представляет значительную опасность для бизнеса (и государства), поскольку он может привести к значительным убыткам. Согласно отчету, составленному в 2016 году по итогам изучения этой проблемы с участием ряда предприятий, на адресный фишинг приходилось 38 % кибератак, которым они подвергались в течение 2015 года. Что касается компаний в США, ставших жертвами адресного фишинга, то средняя величина ущерба составила 1,8 миллиона долларов на одну успешную атаку.

«Многословное фишинговое письмо от неизвестного лица, называющего себя нигерийским принцем, является одним из самых ранних и долгоживущих проявлений подобных атак».

Клоновый фишинг

Этот тип атаки предполагает, что злоумышленники копируют (клонируют) ранее доставленное законное сообщение, которое содержит ссылку или вложение. Затем мошенник меняет ссылки или прилагаемые файлы на вредоносные объекты, выдаваемые за настоящие. Ничего не подозревающие пользователи нажимают на ссылку или открывают вложение, чего часто бывает достаточно для хакеров, чтобы перехватить контроль над компьютером. После этого злоумышленники могут маскироваться под надежных отправителей и рассылать от имени жертвы аналогичные электронные письма другим пользователям в пределах этой же организации.

Обман 419/нигерийские письма

Многословное фишинговое письмо от неизвестного лица, называющего себя нигерийским принцем, является одним из самых ранних и долгоживущих проявлений подобных атак. Венди Замора, контент-директор Malwarebytes Labs, отметила: «Нередко фишинговая рассылка приходит от имени нигерийского принца, утверждающего, что он является сотрудником правительства или членом королевской семьи и ему срочно требуется помощь, чтобы перевести из Нигерии несколько миллионов долларов. Обычно такое электронное письмо помечается как срочное или личное, а его отправитель просит сообщить ему номер банковского счета, на который он мог бы перечислить деньги для хранения».

Иногда классические нигерийские письма приобретают довольно занятное содержание. Например, в 2016 году британский веб-сайт Anorak сообщил, что его редакция получила электронное письмо от некоего доктора Бакаре Тунде, который представился менеджером проектов в области космонавтики, работающим в Нигерийском национальном агентстве по космическим исследованиям. Доктор Тунде утверждал, что его двоюродный брат, майор авиации Абака Тунде, вот уже более 25 лет находится на старой советской космической станции. Но всего за 3 миллиона долларов менеджеры корпорации Роскосмос согласились организовать рейс пилотируемого корабля и вернуть нигерийского космонавта на Землю. От получателя такого письма требовалось «всего лишь» сообщить данные своего банковского счета, чтобы нигерийские специалисты смогли перечислить необходимую сумму своим российским коллегам. В качестве вознаграждения доктор Тунде обещал заплатить 600 000 долларов.

Случайным образом эта фишинговая атака также стала известна как «обман 419». Это число соответствует номеру статьи в уголовном кодексе Нигерии, которая предусматривает наказание за мошенничество.

Телефонный фишинг

Фишинговые атаки могут происходить с помощью обычного телефона – в этом случае они иногда обозначаются как голосовой фишинг или «вишинг»: мошенник звонит своей жертве и представляется сотрудником местного банка, полиции или налогового управления. Затем он запугивает жертву, сообщая о какой-либо проблеме и настаивая на том, что ее необходимо решить немедленно, а для этого нужно сообщить ему данные банковского счета или выплатить штраф. Обычно мошенники требуют перечислить деньги безналичным способом или с помощью предоплаченной карты, чтобы их нельзя было отследить.

SMS-фишинг (или «смишинг») – это злобный брат-близнец вишинга, осуществляющий те же мошеннические действия, но только с помощью SMS-сообщений (иногда добавляя к ним вредоносные ссылки).

«В электронном письме получатель находит предложение, которое выглядит слишком выгодным, чтобы быть правдой».

Как распознать фишинговую атаку?

Распознать фишинговую атаку не всегда легко, но Вам помогут несколько простых советов, немного дисциплины и здравый смысл. Обращайте внимание на все, что кажется странным и необычным. Спросите себя, не является ли контекст сообщения подозрительным. Доверяйте своей интуиции и не давайте себя запугать. Фишинговые атаки часто используют страх, чтобы подавить Вашу способность хладнокровно мыслить.

Вот еще несколько признаков фишинга:

В электронном письме получатель находит предложение, которое выглядит слишком выгодным, чтобы быть правдой. В нем может сообщаться, что Вы выиграли в лотерею, получили дорогой приз или какой-либо уникальный предмет.

Вот пример фишинговой атаки, которая имитирует сообщение от платежной системы PayPal, содержащее просьбу нажать на кнопку «Confirm Now» (Подтвердить сейчас). Если навести курсор на эту кнопку, то браузер отобразит настоящий URL-адрес страницы перехода – он отмечен красным прямоугольником.

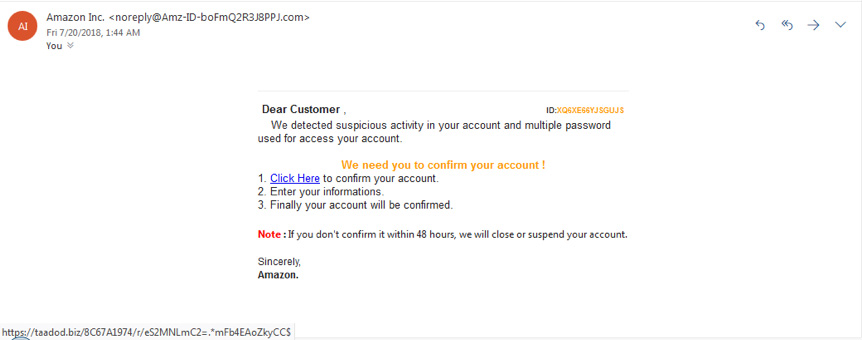

Вот изображение еще одного фишингового сообщения, маскирующегося под уведомление сервиса Amazon. Обратите внимание на угрозу закрыть учетную запись, если ответа не последует в течение 48 часов.

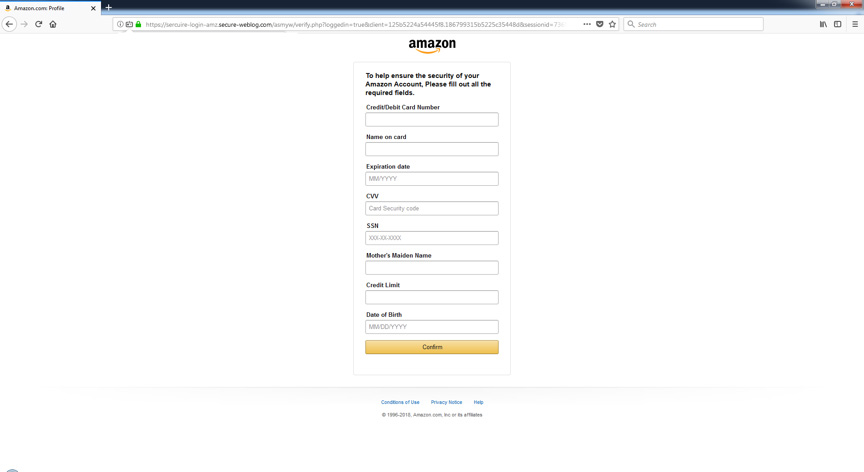

Переход по ссылке приводит Вас к этой форме, предлагающей сообщить те данные, которые откроют злоумышленникам путь к похищению Ваших ценностей.

Как защититься от фишинга?

Как говорилось выше, фишинг представляет собой угрозу, которая с одинаковой вероятностью может появиться на настольном компьютере, ноутбуке, планшетном компьютере или смартфоне. Большинство интернет-браузеров проверяют ссылки на предмет благонадежности, однако первой линией обороны от фишинга должна стать Ваша способность оценивать ситуацию. Научитесь распознавать признаки фишинга и придерживайтесь элементарных принципов безопасности, когда проверяете электронную почту, читаете записи в социальной сети Facebook или играете в онлайн-игру.

Наш коллега Адам Куява сформулировал несколько самых важных правил, которые помогут Вам не попасться на крючок мошенников:

Как и всегда, мы также рекомендуем использовать программу, способную противостоять вредоносному ПО. Большинство программных средств кибербезопасности способны обнаруживать маскирующиеся опасные ссылки и вложения, так что Ваша информация не попадет в руки злоумышленников, даже если Вы вовремя не почувствуете неладное.

Все premium-версии продуктов Malwarebytes предоставляют надежную защиту от фишинга. Они могут распознавать мошеннические сайты, не давая открыть их, даже если Вы уверены в их законности.

Так что оставайтесь бдительны, соблюдайте осторожность и следите за признаками возможной фишинговой атаки.