встроенный скзи что это

Что такое СКЗИ, и какие они бывают

СКЗИ (средство криптографической защиты информации) — это программа или устройство, которое шифрует документы и генерирует электронную подпись (ЭП). Все операции производятся с помощью ключа электронной подписи, который невозможно подобрать вручную, так как он представляет собой сложный набор символов. Тем самым обеспечивается надежная защита информации.

Как работает СКЗИ

Виды СКЗИ для электронной подписи

Есть два вида средств криптографической защиты информации: устанавливаемые отдельно и встроенные в носитель.

СКЗИ, устанавливаемое отдельно — это программа, которая устанавливается на любое компьютерное устройство. Такие СКЗИ используются повсеместно, но имеют один недостаток: жесткую привязку к одному рабочему месту. Вы сможете работать с любым количеством электронных подписей, но только на том компьютере или ноутбуке, на котором установлена СКЗИ. Чтобы работать на разных компьютерах, придется для каждого покупать дополнительную лицензию.

При работе с электронными подписями в качестве устанавливаемого СКЗИ чаще всего используется криптопровайдер КриптоПро CSP. Программа работает в Windows, Unix и других операционных системах, поддерживает отечественные стандарты безопасности ГОСТ Р 34.11-2012 и ГОСТ Р 34.10-2012.

Реже используются другие СКЗИ:

СКЗИ, встроенные в носитель, представляют собой «вшитые» в устройство средства шифрования, которые запрограммированы на самостоятельную работу. Они удобны своей самодостаточностью. Все необходимое для того, чтобы подписать договор или отчет, уже есть на самом носителе. Не надо покупать лицензии и устанавливать дополнительное ПО. Достаточно компьютера или ноутбука с выходом в интернет. Шифрование и расшифровка данных производятся внутри носителя. К носителям со встроенным СКЗИ относятся Рутокен ЭЦП, Рутокен ЭЦП 2.0 и JaCarta SE.

Сертифицированные СКЗИ – что нужно знать, чтобы правильно их выбрать

Сертифицированные СКЗИ – что нужно знать, чтобы правильно их выбрать

Сертифицированные СКЗИ – что нужно знать, чтобы правильно их выбрать

Любая операция со случайным числом даст случайное число. Случайная последовательность, сложенная с открытым текстом, даст случайный криптотекст. Чем лучше качество гаммы, тем меньше шансов расшифровать криптотекст. Если гамма действительно случайная, то расшифровать криптотекст нельзя.

Шифр Вернама

Передавать гамму в виде громадных катушек перфолент было не очень удобно и довольно дорого. Поэтому иногда и возникали проблемы с ее повторным использованием и, следовательно, с утечками важной информации.

Чтобы не передавать по дорогим каналам катушки перфолент, придумали способы генерации длинной гаммы из случайного, но короткого ключа. В то время передать короткий случайный ключ было проще, чем длинный.

Сертифицированные СКЗИ

С появлением современных носителей информации ситуация разительно изменилась, и теперь нет проблемы изготовить и передать гигабайты гаммы – лишь бы ДСЧ был хорошим. Программные генераторы псевдослучайной последовательности (ПСП) здесь применять можно только от отчаяния, что хорошего физического генератора нет.

Криптографические стандарты определяют последовательности операций, позволяющих на основе хорошего ключа получать надежно зашифрованный открытый текст. При этом все же ключи должны изготавливаться на хороших датчиках.

Регулятор устанавливает правила, испытательные лаборатории проверяют, выполняются ли требования к операциям, ключам и отсутствию влияния на эти процессы других процессов – вот так и появляются сертифицированные СКЗИ.

Шифрование и электронная подпись

Гамма должна обладать следующими свойствами:

Такой шифр называется шифром Вернама – и это единственный шифр, который обладает абсолютной криптографической стойкостью. Доказывать сейчас его стойкость нет необходимости, так как это сделал К. Шеннон еще в 1945 г. Большая длина гаммы, формирование ее на основе физических процессов и гарантированное уничтожение – вот условия стойкости шифра.

Шифрование необходимо для того, чтобы доступ к информации имели только те, кому можно. ЭП применяется для того, чтобы зафиксировать волеизъявление человека. И если СКЗИ должны правильно в проверенной среде выполнять криптографические преобразования, то для электронной подписи этого недостаточно. Нужно принять все меры, обеспечивающие фиксацию именно свободного волеизъявления человека. На это направлен ФЗ-63, именно поэтому одним из важнейших его требований является требование правильности визуализации того документа, который подписывает человек. Таким образом, в отличие от СКЗИ для квалифицированных СЭП добавляются проверки средств визуализации. Конечно, выполняются и все необходимые проверки криптографических алгоритмов.

Анализируя ту или иную схему ЭП, обычно ставят вопрос так: «Можно ли быстро подобрать два различных (осмысленных) сообщения, которые будут иметь одинаковые ЭП». Ответ здесь обычно отрицательный. Если используется хорошая хэш-функция, для которой не найден эффективный механизм поиска коллизий, такая атака практически всегда обречена на провал. Михаил Грунтович (см. стр. 48) поставил вопрос по-другому: «Можно ли, имея два сообщения, подобрать ключи подписи так, чтобы ЭП совпадали?». И оказалось, что сделать это чрезвычайно просто!

Атака Грунтовича

Конкретные условия реализации указанной атаки рассмотрим (в весьма упрощенном варианте) на примере подписи по схеме Эль-Гамаля. Вера в стойкость этой схемы основана на (гипотетической) сложности задачи дискретного логарифмирования, но здесь атаке подвергается вовсе не задача дискретной математики.

Введем следующие обозначения:

Для схемы формирования подписи Эль-Гамаля:

Вычисление подписи сообщения m:

Теперь рассмотрим, что нужно делать злоумышленнику для реализации атаки. Он должен сгенерировать хэш-коды:

и совпадающие подписи с одинаковым случайным числом k:

Как видно, при выборе ключей x1 и x2, таких, что выполняется вышеприведенное условие, подписи совпадают, несмотря на то что подписываемые сообщения разные! Заметим, что для расчета x2 по известному x1 требуемые вычисления минимальны по сравнению с субэкспоненциальной задачей дискретного логарифмирования.

Тем не менее не все так страшно. Дело в том, что полученные результаты никак не дискредитируют собственно криптостойкость ЭП. Они показывают возможную уязвимость при неправильном применении механизмов ЭП.

Этот пример наглядно демонстрирует уязвимости, возникающие при неправильной реализации СКЗИ. Описанная атака возможна в том случае, если пользователь знает свой ключ подписи и может узнать случайное число.

Существует радикальный способ борьбы с атаками такого рода – для этого всего лишь необходимо иметь устройство, в котором:

Вот отсюда понятно, что более надежным является вариант СЭП и СКЗИ, выполненных в виде аппаратуры. В этом случае может быть обеспечено достаточное качество ДСЧ и надежность хранения ключа подписи.

Шифрование

Вернемся теперь к шифрованию и поговорим о том, когда и зачем его нужно применять как физическим лицам, так и юридическим.

Выделим для начала основные типы шифрования, а это абонентское и канальное. Как следует из названий, в случае абонентского шифрования абонент сначала шифрует информацию (файл, документ), а потом уже в закрытом виде передает ее в канал. При канальном шифровании криптографическими методами защищается собственно канал, и абонент не должен заботиться о том, чтобы зашифровать информацию перед ее передачей по каналу. Если канал – это связь «точка-точка», то применяются канальные шифраторы. Если канал – это не провода, а активная структура типа Интернета, то шифровать нужно не все, а только данные. Адреса искажать нельзя, иначе пакеты просто не попадут к адресату. Здесь применяются механизмы виртуальных частных сетей (VPN). Наиболее известные протоколы – IPsec и SSL. Практически все имеющиеся на рынке средства VPN реализуют один из этих протоколов.

Для того чтобы осознанно выбрать то или иное средство, нужно понять, чем же они различаются и с какими трудностями придется столкнуться на этапе эксплуатации этих средств. Вот что как минимум нужно иметь в виду:

Абонентские СКЗИ

Они характеризуются не алгоритмами (определены стандартами), а утилитами, позволяющими эти СКЗИ применять, и условиями, которые необходимо выполнить. Желательно, чтобы применять эти средства было удобно.

И главное – помните о достаточности средств защиты. Нет необходимости применять дорогостоящие СКЗИ там, где можно обойтись без них.

И еще: СКЗИ и СЭП, которые удовлетворяют всем требованиям, которые мы обсуждали, – есть. Вплоть до класса КВ2. Не называю их только для того, чтобы статья не стала рекламной.

Литература

Защитить информацию и ничего не нарушить: какие вопросы мы задаем при работе с СКЗИ

Согласитесь, в теме криптографической защиты информации больше вопросов, чем ответов. Как учитывать СКЗИ, как их хранить и перевозить? А если защиту надо установить на мобильное приложение, а сколько человек должны подписывать акт, надо ли создавать у себя в компании ОКЗИ, а всегда ли можно это сделать? И главное, все ли множество лицензий вы получили или про что-то забыли.

В этом посте собраны самые больные частые вопросы, которыми задаемся мы в «Ростелеком-Солар» и которые задают наши коллеги по цеху. Мы постарались найти на них ответы. Надеемся, будет интересно и полезно.

Внимание, материал не является истиной в последней инстанции. Ответить точно на конкретный запрос может только регулятор.

Вопросы про лицензирование

Как найти грань между техническим обслуживанием СКЗИ и, например, выработкой ключевой информации?

— Все, что описано в эксплуатационной документации, в том числе и выработка ключевой информации, является техническим обслуживанием.

Можно ли отдать на аутсорсинг работы по обслуживанию СКЗИ в организации?

— Можно. Но у аутсорсинговой компании должны быть соответствующие пункты лицензии на «работы по обслуживанию шифровальных (криптографических) средств, предусмотренные технической и эксплуатационной документацией на эти средства (за исключением случая, если указанные работы проводятся для обеспечения собственных нужд юридического лица или индивидуального предпринимателя)». Этого требует постановление правительства N 313 от 16.04.2012.

Вопросы про журнал учета

Можно ли вести журнал учета СКЗИ/КД в электронном виде?

— Да. Некоторые организации уже так делают. При этом не стоит забывать про правила электронного документооборота, например, про использование квалифицированной электронной подписи.

Как организовать учет большого количества СКЗИ?

— Основной совет: каждое действие надо сопровождать актом и в журнале указывать его реквизиты. Не надо пытаться обеспечить всех участников доступом к журналу – территориально распределенные компании могут выдохнуть. Много и подробно о ведении учета журнала СКЗИ можете прочитать в этом посте.

Как вести поэкземплярный учет СКЗИ в мобильных и веб-приложениях?

— При скачивании учет СКЗИ обеспечивается тем, кто его распространяет, то есть разработчиком или вендором. Чтобы загрузить CSP, на сайте вендора нужно заполнить форму с ФИО и контактной информацией. Далее вы получаете ссылку на дистрибутив и серийник, а после регистрации – регистрационный номер СКЗИ. Все эти данные фиксируются у вендора, который распространяет СКЗИ, а у пользователя остается формуляр с серийным и регистрационным номерами. Подробнее этот процесс описан тут. Аналогичная схема действует и для корпоративного приложения или портала.

Могут ли всевозможные акты подписываться одним лицом – исполнителем, или обязательно комиссией, утвержденной приказом руководителя?

Если подходить более формально, то в ГОСТ Р 7.0.97-2016 есть пример:

Вопросы про ОКЗИ

Можно ли самостоятельно обучить пользователей СКЗИ и как это оформить?

Есть ли какие-либо требования к сотрудникам, которые входят в ОКЗИ?

— Есть. Они должны пройти внутреннее обучение с тестированием. Сделать это можно в лицензированном учебном центре. Также им нужно ознакомиться с инструкцией пользователя СКЗИ под подпись.

Ответственный за защиту информации и ответственный за СКЗИ – это одно и то же?

Другие вопросы

Если на компьютере установлено СКЗИ, является ли место, где он расположен спецпомещением? Как быть с сотрудниками, работающими удаленно с использованием СКЗИ (VPN)? Как опечатать помещение, где они работают?

— Строго говоря, по инструкции № 152 ФАПСИ, это спецпомещение. А, значит, к нему должны применяться меры, описанные в правилах пользования на конкретное СКЗИ. Причем требования должны выполняться как на территории организации, так и в отношении сотрудников, работающих удаленно.

В какой степени сейчас реализованы в СКЗИ квантовые технологии? Насколько они актуальны?

Может ли Спецсвязь перевозить СКЗИ?

— Приказ ФАПСИ № 152 гласит, что СКЗИ и ключевые документы могут доставляться «фельдъегерской (в том числе ведомственной) связью или со специально выделенными нарочными из числа сотрудников органа криптографической защиты или пользователей СКЗИ, для которых они предназначены, при соблюдении мер, исключающих бесконтрольный доступ к ним во время доставки».

Существует две ключевых организации, осуществляющие доставку СКЗИ:

Государственная фельдъегерская служба (ГФС)

Главный центр специальной связи (ФГУП ГЦСС)

ФГУП ГЦСС (Спецсвязь) – это организация подведомственная Минкомсвязи. Согласно постановлению правительства от 15 декабря 1994 года N 1379-68, ФГУП ГЦСС, в частности, осуществляет прием и доставку корреспонденции и грузов, содержащих сведения и материалы, относящиеся к государственной, служебной и иной охраняемой законом тайне. ФГУП ГЦСС уполномочено осуществлять перевозку СКЗИ, в том числе для юридических лиц. Подробнее о доставке СКЗИ рассуждаем вот здесь.

И напоследок – крик души. Нужен ли единый протокол и алгоритм шифрования?

— Алгоритмы шифрования зафиксированы в государственных стандартах (ГОСТ) и одинаковы у всех производителей (за исключением незначительных деталей).

А вот несовместимость сетевых протоколов различных производителей – это действительно боль. Но определенные шаги в сторону стандартизации уже сделаны. Например:

«С-Терра СиЭсПи», «Крипто Про», «Элвис-Плюс» используются IPsec в соответствии с RFC.

«Код Безопасности» планирует переход с проприетарного алгоритма на IPsec в своих следующих версиях.

«ИнфоТеКС» сделал описание собственного проприетарного протокола публичным в виде рекомендаций по стандартизации.

Для ГОСТ TLS и ЭП совместимость доступна уже сейчас. А работы по совместимости реализации различных производителей сейчас активно ведет технический комитет по стандартизации «Криптографическая защита информации» (ТК 26).

Как и где нужно применять СКЗИ — точка зрения ФСБ

В преамбуле документа определяется, что рекомендации «для федеральных органов исполнительной власти… иных государственных органов… которые… принимают нормативные правовые акты, в которых определяют угрозы безопасности персональных данных, актуальные при обработке персональных данных в информационных системах персональных данных (далее – ИСПДн), эксплуатируемых при осуществлении соответствующих видов деятельности».

Этими же нормами «целесообразно также руководствоваться при разработке частных моделей угроз операторам информационных систем персональных данных, принявшим решение об использовании средств криптографической защиты информации (далее – СКЗИ) для обеспечения безопасности персональных данных».

Когда же необходимо использовать СКЗИ?

Это логично. Но когда угрозы могут быть нейтрализованы только с помощью СКЗИ»?

Если второй пункт так же достаточно логичен, то вот первый не столь ясен. Дело в том, что согласно текущей редакции закона «О персональных данных» имя, фамилия и отчество уже являются персональными данными. Соответственно любая переписка или регистрация на сайте (с учетом того, сколько данных сейчас требуют при регистрации) попадают формально под это определение.

Но, как говорится, нет правил без исключения. В конце документа есть две таблицы. Приведем лишь одну строку Приложения № 1.

1.1. проведение атаки при нахождении в пределах контролируемой зоны.

Обоснование отсутствия (список немного сокращен):

То есть, если пользователи проинформированы о правилах и ответственности, а двери запираются, то беспокоиться не о чем. Блажен, кто верует. О необходимости контроля за соблюдением правил речь в документе даже не идет.

Что еще интересного есть в документе?

Очень приятный пункт. Дело в том, что сертификация процесс очень длительный — до полугода и больше (скажем, в случае нашей компании предыдущая сертификация заняла у нас 8 месяцев). Зачастую клиенты используют новейшие ОС, не поддерживаемые сертифицированной версией. В соответствии с этим документом клиенты могут использовать продукты, находящиеся в процессе сертификации.

В документе указывается, что:

При использовании каналов (линий) связи, с которых невозможен перехват передаваемой по ним защищаемой информации и (или) в которых невозможно осуществление несанкционированных воздействий на эту информацию, при общем описании информационных систем необходимо указывать:

Соответственно необходимо иметь документ, анализирующий защищенность канала. При этом не указывается, какие организации имеют право выдавать такие заключения.

Документ содержит перечень сведений, которые необходимо указывать при описании информационных систем. Например:

Ну и в заключение скажем, что:

Использование шифрования в компаниях России

Введение

Ситуация изменилась лишь в 1990 году, когда в действие был введен стандарт шифрования ГОСТ 28147-89. Изначально алгоритм имел гриф ДСП и официально «полностью открытым» стал лишь в 1994 году.

Сложно точно сказать, когда именно в отечественной криптографии был совершен информационный прорыв. Скорее всего, это произошло с появлением у широкой общественности доступа в интернет, после чего в сети начали публиковаться многочисленные материалы с описаниями криптографических алгоритмов и протоколов, статьи по киптоанализу и другая информация, имеющая отношение к шифрованию.

В сложившихся условиях криптография больше не могла оставаться прерогативой одного лишь государства. Кроме того, развитие информационных технологий и средств связи обусловило потребность в использовании средств криптографической защиты коммерческими компаниями и организациями.

Сегодня к средствам криптографической защиты информации (СКЗИ) относят: средства шифрования, средства имитозащиты, средства электронной цифровой подписи, средства кодирования, средства изготовления ключевых документов и сами ключевые документы. [4, с2-3.]

Далее в статье речь пойдет о том, какое практическое применение на настоящий момент шифрование и СКЗИ нашли в российских компаниях и организациях. Будут рассмотрены следующие направления:

Применение криптографии и СКЗИ в российских компаниях

1. Внедрение криптосредств в системы защиты персональных данных

Деятельность практически любой российской компании сегодня связана с хранением и обработкой персональных данных (ПДн) различных категорий, к защите которых законодательством РФ выдвигается ряд требований [1]. Для их выполнения руководство компании, прежде всего, сталкивается с необходимостью формирования модели угроз персональным данным и разработки на ее основе системы защиты персональных данных, в состав которой должно входить средство криптографической защиты информации. [2, с 1.]

К СКЗИ, внедренному в систему защиты персональных данных, выдвигаются следующие требования:

Таким образом, средства криптографической защиты сегодня эффективно используются компаниями и организациями для защиты персональных данных российских граждан и являются одной из наиболее важных составляющих в системах защиты персональных данных.

2. Защита корпоративной информации

Если в п.1 использование крпитогарфических средств обусловлено, прежде всего, требованиями законодательства РФ, то в данном случае в применении СКЗИ заинтересовано руководство самой компании. С помощью средства шифрования компания получает возможность защитить свою корпоративную информацию – сведения, представляющие коммерческую тайну, интеллектуальную собственность, оперативную и техническую информацию и др.

На сегодняшний день для эффективного применения в корпоративной среде, программа для шифрования должна обеспечивать:

3. Электронная подпись

Электронная подпись (ЭП) сегодня является полноценным аналогом собственноручной подписи и может быть использована юридическими и физическими лицами для того, чтобы обеспечить документу в цифровом формате юридическую силу. Применение ЭП в электронных системах документооборота значительно увеличивает скорость заключения коммерческих сделок, уменьшает объем бумажных бухгалтерских документов, экономит время сотрудников. Кроме того, ЭП сокращает расходы предприятия на заключение договоров, оформление платежных документов, получение различных справок от государственных учреждений и многое другое.

Средства криптографической защиты, как правило, имеют в своем составе функции по созданию и проверке электронных подписей. Российским законодательством к таким СКЗИ выдвигаются следующие требования [5, с 3.]:

4. Шифрование электронной почты

Для большинства компаний электронная почта является основным средством коммуникации между сотрудниками. Ни для кого не секрет, что по корпоративной электронной почте сегодня пересылается огромное количество конфиденциальной информации: договора, счета, сведения о продуктах и ценовых политиках компании, финансовые показатели и др. Если подобная информация окажется доступной для конкурентов, это может нанести значительный ущерб компании вплоть до прекращения ее деятельности.

Поэтому защита корпоративной почты – крайне важная составляющая в обеспечении информационной безопасности компании, реализация которой становится возможной также благодаря использованию криптографии и средств шифрования.

Большинство почтовых клиентов, таких как Outlook, Thinderbird, The Bat! и др., позволяют настроить обмен зашифрованными сообщениями на основе сертификатов открытого и закрытого ключа (сертификаты в форматах X.509 и PKCS#12 соответственно), создаваемых при помощи средств криптографической защиты.

Здесь также следует упомянуть о возможности криптографических средств работать в качестве удостоверяющих центров (УЦ). Основное предназначение удостоверяющего центра — выдача сертификатов шифрования и подтверждение подлинности ключей шифрования. В соответствии с российским законодательством, УЦ подразделяются на классы (КС1, КС2, КС3, КВ1, КВ2, КА1), к каждому из которых выдвигается ряд требований [5]. При этом, класс СКЗИ, использующегося в средствах УЦ, должен быть не ниже соответствующего класса УЦ [5, с 14.].

Использование CyberSafe Enterprise

Разрабатывая программу CyberSafe Enterprise мы постарались учесть все вышеописанные возможности, включив их в функциональный набор программы. Так, она поддерживает функции, перечисленные в п.2 данной статьи, шифрование электронной почты, создание и проверку цифровых подписей, а также работу в качестве удостоверяющего центра.

Наличие в CyberSafe сервера публичных ключей позволяет компаниям организовать удобный обмен ключами между своими сотрудниками, где каждый из них может опубликовать свой открытый ключ, а также скачать открытые ключи других пользователей.

Таким образом, имея в своем составе встроенное СКЗИ КриптоПро CSP, программа CyberSafe Enterprise может быть использована в системе защиты персональных данных классов КС1 и КС2.

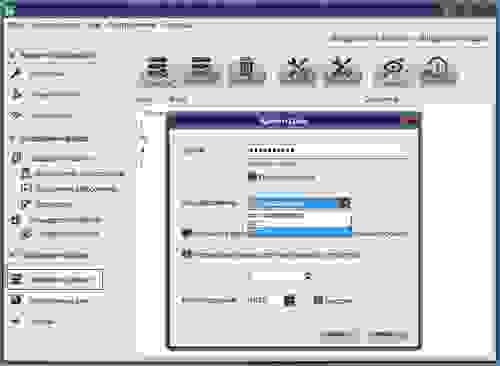

После установки КриптоПро CSP на компьютер пользователя при создании сертификата в CyberSafe Enterprise появится возможность создать сертификат КриптоПРО:

Далее необходимо выбрать место хранения контейнера закрытого ключа КриптоПро и задать пароль к контейнеру. Для хранения может быть использован реестр операционной системы либо съемный носитель (токен):

После завершения создания сертификата CyberSafe ключи КриптоПРО также созданы, отображаются на вашей связке и доступны для использования:

В том случае, если возникает необходимость экспортировать ключи КриптоПро в отдельный файл, это можно сделать через стандартную функцию экспорта ключей CyberSafe:

Если вы хотите зашифровать файлы для передачи другим пользователям (или подписать их своей цифровой подписью) и использовать для этого ключи КриптоПро, из списка доступных криптопровайдеров необходимо выбрать КриптоПро:

В том случае, если вы хотите использовать ключи КриптоПро для прозрачного шифрования файлов, в окне выбора сертификатов в качестве криптопровайдера также следует указать КриптоПро:

В CyberSafe существует возможность использовать КриптоПРО и алгоритм ГОСТ для шифрования логических дисков/разделов и создания виртуальных зашифрованных дисков:

Также, на основе сертификатов КриптоПро, может быть настроено шифрование электронной почты. В КприптоПро CSP алгоритмы формирования и проверки ЭП реализованы в соответствии с требованиями стандарта ГОСТ Р 34.10-2012, алгоритм шифрования/дешифрования данных реализован в соответствии с требованиями стандарта ГОСТ 28147-89.

На сегодняшний день CyberSafe является единственной программой, которая сочетает в себе функции по шифрованию файлов, сетевых папок, логических дисков, электронной почты и возможность работы в качестве удостоверяющего центра с поддержкой стандартов шифрования ГОСТ 28147-89 и ГОСТ Р 34.10-2012.