вебекс что такое url

Вебекс что такое url

URL-адрес веб-сайта Webex создан на основе адреса электронной почты, использованного вами для регистрации учетной записи. Этот URL-адрес можно изменить (например, если необходимо удалить из URL-адреса свое имя и сделать адрес более подходящим для вашей компании).

Прежде чем начать

При изменении URL-адреса веб-сайта Webex адреса совещания и атрибуты пользователей веб-сайта Webex будут обновлены с учетом нового URL-адреса веб-сайта. Старый веб-сайт прекратит работу. Не забудьте об уже запланированных совещаниях, поскольку вам потребуется повторно запланировать их с помощью нового веб-сайта после выполнения указанных ниже действий.

Рекомендуется изменить URL-адрес веб-сайта Webex после завершения рабочего дня или во время технического обслуживания, поскольку для отображения изменения может потребоваться до 24 часов. Возможно, что в это время вы не сможете проводить совещания с помощью своей учетной записи, а пользователи не смогут присоединяться к совещаниям, запланированным вами.

Решите, следует ли перенаправлять пользователей со старого веб-сайта Webex на переименованный веб-сайт Webex в течение 90 дней.

По прошествии 90 дней пользователи не смогут присоединиться к совещаниям, запланированным с помощью старого веб-сайта. Эти совещания нужно будет повторно запланировать с помощью нового веб-сайта.

Вебекс что такое url

URL-адрес веб-сайта Webex создан на основе адреса электронной почты, использованного вами для регистрации учетной записи. Этот URL-адрес можно изменить (например, если необходимо удалить из URL-адреса свое имя и сделать адрес более подходящим для вашей компании).

Прежде чем начать

При изменении URL-адреса веб-сайта Webex адреса совещания и атрибуты пользователей веб-сайта Webex будут обновлены с учетом нового URL-адреса веб-сайта. Старый веб-сайт прекратит работу. Не забудьте об уже запланированных совещаниях, поскольку вам потребуется повторно запланировать их с помощью нового веб-сайта после выполнения указанных ниже действий.

Рекомендуется изменить URL-адрес веб-сайта Webex после завершения рабочего дня или во время технического обслуживания, поскольку для отображения изменения может потребоваться до 24 часов. Возможно, что в это время вы не сможете проводить совещания с помощью своей учетной записи, а пользователи не смогут присоединяться к совещаниям, запланированным вами.

Решите, следует ли перенаправлять пользователей со старого веб-сайта Webex на переименованный веб-сайт Webex в течение 90 дней.

По прошествии 90 дней пользователи не смогут присоединиться к совещаниям, запланированным с помощью старого веб-сайта. Эти совещания нужно будет повторно запланировать с помощью нового веб-сайта.

Вебекс что такое url

Существует ряд функций, которые позволяют повысить эффективность совещаний. В справочных целях представляем вам объединенный список этих функций.

Для присоединения к совещаниям, на которые вы приглашены, не требуется учетная запись Webex Meetings.

Регистрация бесплатной учетной записи

Когда ваша учетная запись будет готова, вы получите сообщение электронной почты. Щелкните ссылку в сообщении электронной почты, чтобы создать имя пользователя и пароль.

Если у вас возникли проблемы при входе в бесплатную учетную запись, вы получили пустое электронное сообщение для активации или еще его не получили, воспользуйтесь этими рекомендациями.

Вход на веб-сайт Webex

На веб-сайте Webex можно быстро планировать и начинать совещания, а также присоединяться к ним. Здесь также можно найти инструменты для интеграции Webex Meetings с Microsoft Outlook, Google Chrome и другими сторонними приложениями. Войдите на свой веб-сайт Webex.

Добавьте свой веб-сайт Webex в закладки для быстрого доступа.

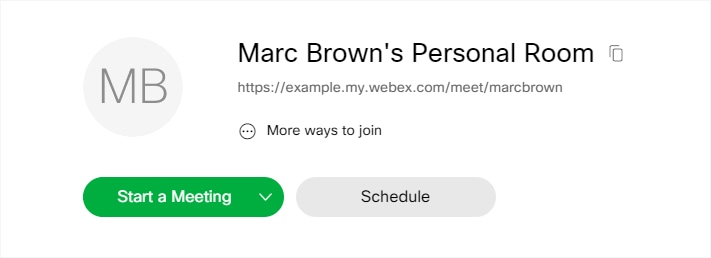

Организация первого совещания

Чтобы быстро начать совещание, можно использовать персональную комнату Webex. Представьте, что персональная комната – это ваша собственная виртуальная комната для совещаний. У нее есть легко запоминаемый URL-адрес, который можно предоставить всем участникам вашей команды. URL-адрес никогда не изменится, поэтому пользователи всегда будут знать, где они могут встретиться с вами.

Заблокируйте свою персональную комнату, чтобы не допустить присоединение к совещаниям пользователей, которые не были приглашены.

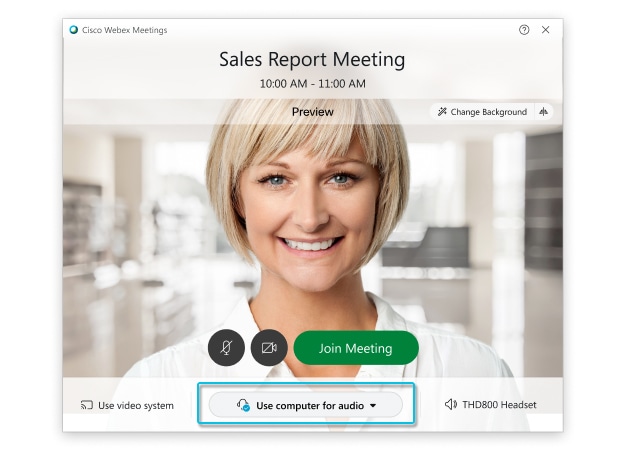

Подключиться к аудио и видео

Перед присоединением к совещанию будет отображено окно предварительного просмотра, в котором можно выбрать способ подключения к аудио и видео. Самый простой способ подключения – использование аудио компьютера.

Также перед присоединением можно выключить собственное видео. Webex запоминает выбранные вами предпочтительные параметры для следующего совещания.

Приглашение других пользователей на совещание

Чтобы пригласить других пользователей на совещание, щелкните Дополнительные параметры

Посетителям не нужно будет ничего скачивать или регистрировать учетную запись Webex. В электронном приглашении содержатся все сведения, необходимые для присоединения.

Предоставьте посетителям доступ к руководству по быстрому началу работы, чтобы помочь им приступить к работе.

Просмотр участников, присоединившихся к совещанию

Чтобы узнать, все ли приглашенные находятся на совещании, откройте панель «Участники» и проверьте список.

Запись совещания.

На компьютере Mac записи хранятся в домашней папке

Совместный доступ к контенту

Делитесь информацией с другими участниками и задействуйте их, предоставляя совместный доступ к экрану. Любой участник совещания может предоставить совместный доступ к своему экрану, чтобы все участники смогли видеть предмет обсуждения.

Вебекс что такое url

Эта статья предназначена для администраторов сети, в частности для администраторов брандмауэра и безопасности прокси, которые хотят использовать службы обмена сообщениями и совещаний Webex в своей организации. Она поможет настроить сеть на поддержку служб Webex, используемых приложением Webex на основе HTTPS и устройствами Webex Room, а также IP-телефонами Cisco, видеоустройствами Cisco и сторонними устройствами, которые используют SIP для подключения к службе Webex Meetings.

В этом документе в первую очередь уделяется внимание сетевым требованиям зарегистрированных в облаке продуктов Webex, которые используют сигнальные протоколы HTTPS для облачных служб Webex. При этом также в нем отдельно описаны сетевые требования к продуктам, использующим сигналы SIP для присоединения к Webex Meetings. Эти различия кратко описаны ниже.

Приложения и устройства Webex, зарегистрированные в облаке

Все зарегистрированные в облаке приложения и устройства Webex используют HTTPS для связи со службами обмена сообщениями Webex и службами совещаний.

Дополнительные сведения об определенных сетевых требованиях к службе Webex Calling см. в статье https://help.webex.com/en-us/b2exve/Port-Reference-Information-for-Cisco-Webex-Calling

Все зарегистрированные в облаке приложения Webex и устройства Webex Room инициируют только исходящие соединения. В облаке Webex компании Cisco не инициируются исходящие соединения с зарегистрированных в облаке приложений Webex и устройств Webex Room, при этом в нем могут выполняться исходящие вызовы на устройства SIP. Службы Webex для совещаний и обмена сообщениями в основном организованы в глобальных распределенных центрах обработки данных, которые принадлежат Cisco (например, центры обработки данных Webex для служб удостоверений, службы совещаний и серверов мультимедиа) либо находятся в виртуальном частном облаке Cisco (VPC) на платформе Amazon AWS (например, в микрослужбах обмена сообщениями Webex, службах хранения сообщений и медиасерверах). Все данные шифруются как во время передачи или на месте хранения.

Приложение Webex и устройства Webex Room устанавливают сигнальные соединения и соединения мультимедиа с облаком Webex.

Сигнальный трафик

Приложение Webex и устройства Webex используют для сигнализации протоколы HTTPS и WSS (безопасные веб-сокеты). Сигнальные соединения являются только исходящими и используют URL-адреса для установления сеансов со службами Webex.

Сигнальный трафик защищен протоколом TLS с использованием криптостойких наборов шифрования. Службы Webex предпочитают комплекты шифров TLS с использованием ECDHE для согласования ключа, 256-битных ключей симметричного шифрования и хеш-функций SHA-2, например:

TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

TLS версии 1.2 поддерживается только службами Webex.

Все функции Webex, кроме мультимедиа в реальном времени, вызываются по сигнальным каналам, использующим TLS.

Установление сигнальных соединений со службами Webex с помощью URL-адресов

При развертывании прокси или брандмауэров для фильтрации трафика, выходящих из корпоративной сети, список URL-адресов назначения, которым должен быть разрешен доступ к службе Webex, можно найти в разделе Домены и URL-адреса, которые должны быть доступны для служб Webex. Фильтрация сигнального трафика Webex с помощью IP-адресов не поддерживается, поскольку в Webex используются динамические IP-адреса, которые могут измениться в любой момент.

Медиатрафик

Приложение Webex и устройства Webex Room в реальном времени шифруют потоки аудио, видео и трафик совместного доступа к контенту с помощью следующих шифров:

AES-CM-128-HMAC-SHA1 – это хорошо продуманный шифр с надежным взаимодействием между поставщиками. AES-CM-128-HMAC-SHA1 используется для шифрования мультимедиа, передаваемых службам Webex по протоколу SRTP или SRTP с помощью сигналов SIP (например, устройств SIP компании Cisco и сторонних разработчиков).

UDP – протокол передачи мультимедиа, рекомендованный Cisco

В соответствии с RFC 3550 RTP: A Transport Protocol for Real-Time Applications компания Cisco предпочитает и настоятельно рекомендует использовать UDP в качестве транспортного протокола для всех потоков мультимедиа (голосовых данных и видео) Webex.

Недостатки использования TCP в качестве протокола передачи мультимедиа

Приложение Webex и устройства Webex Room также поддерживают TCP в качестве резервного протокола передачи мультимедиа. Однако компания Cisco не рекомендует использовать протокол TCP в качестве транспортного протокола для передачи потоков мультимедиа (голосовые данные и видео). Это связано с тем, что протокол TCP ориентирован на соединения и предназначен для надежной доставки правильно упорядоченных данных протоколам верхнего уровня. При использовании TCP отправитель повторно передает потерянные пакеты, пока они не будут подтверждены, а на стороне получателя поток пакетов помещается в буфер, пока потерянные пакеты не будут восстановлены. Для потоков мультимедиа такой подход проявляется в увеличении задержки/джиттера, что, в свою очередь, влияет на качество мультимедиа, воспринимаемого участниками вызова.

Поскольку при передаче по протоколу TLS возможно снижение качества мультимедиа из-за ориентации транспортного протокола на соединения и возможных «узких мест» прокси-сервера, компания Cisco настоятельно рекомендует не использовать TLS для передачи мультимедиа в производственной среде.

Мультимедиа Webex передается в обоих направлениях, используя симметричный, инициируемый внутри, 5-компонентный (IP-адрес источника, IP-адрес назначения, порт источника, порт назначения, протокол) исходящий поток к Webex Cloud.

Приложение Webex и устройства Webex Room также используют STUN (RFC 5389) для обхода брандмауэра и тестирования доступности узла мультимедиа. Дополнительную информацию см. в техническом документе, посвященном брандмауэру Webex.

Webex – диапазон IP-адресов назначения для мультимедиа

Для связи с медиасерверами Webex, которые обрабатывают медиатрафик, выходя из корпоративной сети, необходимо разрешить доступ к IP-подсетям, в которых эти службы мультимедиа будут недоступны через корпоративный брандмауэр. Диапазон IP-адресов назначения для медиатрафика, отправленного на узлы мультимедиа Webex, можно найти в разделе IP-подсети для медиаслужб Webex.

Трафик Webex через прокси-серверы и брандмауэры

Большинство клиентов развертывают веб-брандмауэр или прокси-сервер и брандмауэр Интернета, чтобы ограничивать и управлять входящим и исходящим HTTP-трафиком. При включении доступа к службам Webex из своей сети следуйте рекомендациям относительно брандмауэра и прокси-сервера, приведенным ниже. Если используется только брандмауэр, обратите внимание, что фильтрация сигнального трафика Webex с использованием IP-адресов не поддерживается, поскольку это динамические IP-адреса, которые могут измениться в любой момент. Если ваш брандмауэр поддерживает фильтрацию URL-адресов, настройте его таким образом, чтобы разрешить URL-адреса назначения Webex, приведенные в разделе Домены и URL-адреса, которые должны быть доступны для служб Webex.

В таблице ниже описаны порты и протоколы, которые необходимо открыть в брандмауэре, чтобы зарегистрированные в облаке приложения и устройства Webex могли обмениваться данными с облачными службами сигнализации и мультимедиа Webex.

К приложениям, устройствам и службам Webex, включенным в эту таблицу, относятся

приложение Webex, устройства Webex Room, узел сетки видео, узел безопасности данных гибридного типа, соединитель каталогов, соединитель календаря, соединитель управления, соединитель Serviceability.

Рекомендации по использованию портов и протоколов для устройств и служб Webex с помощью SIP можно найти в разделе Требования сети для служб Webex на основе SIP.

| Службы Webex — номера портов и протоколы | |||

| 443 | TLS | Обмен сигналами в Webex по протоколу HTTPS Установление сеанса связи со службами Webex основано на определенных URL-адресах, а не на IP-адресах. Если используется прокси-сервер или если брандмауэр поддерживает разрешение DNS, см. раздел Домены и URL-адреса, которые должны быть доступны для служб Webex, чтобы разрешить службам Webex доступ к передаче сигналов. | Все |

| 444 | TLS | Безопасный обмен сигналами узлов сетки видео для установления каскадных соединений мультимедиа с облаком Webex | Узел сетки видео |

| 123 (1) | UDP | Протокол сетевого времени (NTP) | Все |

| 53 (1) | UDP TCP | Система доменных имен (DNS) Используется для поисков DNS для обнаружения IP-адресов служб в Webex Cloud. | Все |

| 5004 и 9000* | SRTP по UDP | Используемые для шифрования аудио, видео и совместный доступ к контенту в приложении Webex и на устройствах Webex Room Список IP-подсетей назначения можно найти в разделе IP-подсети для служб мультимедиа Webex. * Приложение Webex использует порт UDP 9000 для подключения к службам мультимедиа Webex Meetings. | Приложение Webex* Устройства Webex Room Узлы сети Video Mesh |

| 5004 | SRTP по TCP | Используется для обмена зашифрованным содержимым в приложении Webex и на устройствах Webex Room TCP также служит резервным транспортным протоколом для передачи зашифрованных аудио- и видеоданных, если нельзя использовать UDP. Список IP-подсетей назначения можно найти в разделе IP-подсети для служб мультимедиа Webex. | Приложение Webex Устройства Webex Room Узлы сети Video Mesh Nodes |

| 33434 (2) | SRTP по UDP SRTP по TCP | Дополнительно Для зашифрованного мультимедиа используется порт 33434, если порт 5004 заблокирован брандмауэром. Обратите внимание, что для порта 33434 будет установлен TCP-сокет, но он используется только в случае сбоя соединения по TCP и UDP через порт 5004 и по UDP через порт 33434. (2) Список IP-подсетей назначения можно найти в разделе IP-подсети для служб мультимедиа Webex. | Приложение Webex Устройства Webex Room |

| 443 (2) | SRTP по TLS | Используется в качестве транспортного протокола для передачи зашифрованных аудио-, видеоданных и совместного доступа к содержимому, если нельзя использовать UDP и TCP. Мультимедиа по TLS не рекомендуется использовать в производственных средах. Список IP-подсетей назначения можно найти в разделе IP-подсети для служб мультимедиа Webex. | Приложение WebEx (3) Устройства Webex Room |

(1) При использовании служб NTP и DNS в корпоративной сети порты 53 и 123 не должны быть открыты через брандмауэр.

(2) Рекомендация по открытию брандмауэра для зашифрованного медиатрафика по UDP/TCP через порт 33434 уже устарела. При этом если порт 5004 будет закрыт, Webex продолжит проверять и использовать этот порт.

(3) Веб-приложение Webex и Webex SDK не поддерживают мультимедиа по TLS.

Cisco поддерживает службы мультимедиа Webex в безопасных центрах обработки данных Cisco, Amazon Web Services (AWS) и Microsoft Azure. Amazon и Microsoft зарезервировали свои IP-подсети для исключительного использования компанией Cisco. Службы мультимедиа, расположенные в этих подсетях, защищены в виртуальном частном облаке AWS и экземплярах виртуальных сетей Microsoft Azure. Виртуальные сети в облаке Microsoft Azure используются для размещения серверов службы Cloud Video Interop (CVI) компании Microsoft.

Вы можете настроить брандмауэр на разрешение доступа к этим IP-подсетям назначений Webex, а также к портам протокола передачи данных для потоков мультимедиа из приложений и устройств Webex. UDP — предпочтительный транспортный протоколом Cisco для передачи мультимедиа и мы настоятельно рекомендуем использовать для передачи мультимедиа только UDP. Приложения и устройства Webex также поддерживают TCP и TLS в качестве протоколов передачи данных для мультимедиа, при этом их не рекомендуется использовать в производственной среде, поскольку ориентированность этих протоколов на соединение может значительно повлиять на качество мультимедиа в сетях с потерями данных.

Примечание. Приведенные ниже IP-подсети предназначены для служб мультимедиа Webex. Фильтрация сигнального трафика Webex с помощью IP-адресов не поддерживается, поскольку в Webex используются динамические IP-адреса, которые могут измениться в любой момент. Сигнальный трафик протокола HTTP в службах Webex можно отфильтровать по URL или домену на корпоративном прокси-сервере до передачи трафика в брандмауэр.

| 3.22.157.0/26 | 18.230.160.0/25 | 66.163.32.0/19 |

| 3.25.56.0/25 | 20.50.235.0/24* | 69.26.160.0/19 |

| 3.101.70.0/25 | 20.53.87.0/24* | 114.29.192.0/19 |

| 3.101.71.0/24 | 20.57.87.0/24* | 150.253.128.0/17 |

| 3.101.77.128/28 | 20.68.154.0/24* | 170.72.0.0/16 |

| 3.235.73.128/25 | 20.76.127.0/24* | 170.133.128.0/18 |

| 3.235.80.0/23 | 20.108.99.0/24* | 173.39.224.0/19 |

| 3.235.122.0/24 | 23.89.0.0/16 | 173.243.0.0/20 |

| 3.235.123.0/25 | 40.119.234.0/24* | 207.182.160.0/19 |

| 18.132.77.0/25 | 44.234.52.192/26 | 209.197.192.0/19 |

| 18.141.157.0/25 | 52.232.210.0/24* | 210.4.192.0/20 |

| 18.181.18.0/25 | 62.109.192.0/18 | 216.151.128.0/19 |

| 18.181.178.128/25 | 64.68.96.0/19 | |

| 18.181.204.0/25 | 66.114.160.0/20 |

* Центры обработки данных Azure используются для организации интеграции видео для служб Microsoft Teams (также называется Microsoft Cloud Video Interop).

В приложениях Webex и на устройствах Webex Room выполняются тесты для определения доступности и времени передачи данных подмножеству узлов в каждом кластере мультимедиа, доступном для вашей организации. Доступность узла мультимедиа протестирована по транспортным протоколам UDP, TCP и TLS и происходит при запуске, изменении сети и периодически во время работы приложения или устройства. Результаты этих тестов сохраняются в приложении Webex или устройстве Webex и отправляются в Webex Cloud до присоединения к совещанию или вызову. Облако Webex использует полученные результаты тестов доступности, чтобы назначить устройству или приложению Webex наиболее оптимальный сервер мультимедиа, который позволит определять вызовы на основе транспортного протокола (предпочтительно протокола UDP), времени передачи данных и доступности ресурсов сервера мультимедиа.

Если брандмауэр настроен на разрешение трафика только для подмножества приведенных выше IP-подсетей, трафик тестирования доступности, проходящий через сеть, будет по-прежнему пытаться получить доступ к узлам мультимедиа в заблокированных IP-подсетях. Узлы мультимедиа в IP-подсетях, заблокированных брандмауэром, не будут использоваться приложениями Webex и устройствами Webex Room.

Cisco не поддерживает и не рекомендует выполнять фильтрацию подмножества IP-адресов в зависимости от определенного географического региона или поставщика облачных услуг. Фильтрация по региону может вызвать серьезные ухудшения удобства использования совещаний, включая полную невозможность присоединения к совещанию.

Сигнальный трафик Webex и конфигурация корпоративного прокси-сервера

В большинстве организаций прокси-серверы используются для проверки и контроля трафика HTTP, который выходит из их сети. Прокси-серверы можно использовать для выполнения нескольких функций безопасности, таких как разрешение или блокирование доступа по определенным URL-адресам, аутентификация пользователей, поиск IP-адреса/домена/имени хоста/репутации URI, а также дешифрация и проверка трафика. Прокси-серверы также широко используются в качестве единственного пути переадресации целевого интернет-трафика на основе HTTP на корпоративный брандмауэр. Это позволяет брандмауэру ограничивать исходящий интернет-трафик только тем трафиком, который исходит от прокси-серверов. В вашем прокси-сервере должен быть разрешен доступ сигнального трафика Webex к доменам или URL-адресам, перечисленным в разделе ниже.

URL-адреса служб Cisco Webex

Приложения и устройства Webex, использующие эти домены/URL-адреса

*.ciscospark.com

Например:

Служба обмена сообщениями

Служба управления файлами

Служба управления ключами

Служба обновления программного обеспечения

Служба изображений профилей

Служба создания виртуальных досок

Служба Proximity

Служба Presence

Служба регистрации

Служба календарей

Служба поиска

*.cisco.com

Предоставление удостоверений

Хранение удостоверений

Аутентификация

Службы OAuth

Подключение устройств

Подключенные к облаку UC

Файлы пользователей,

перекодированные файлы,

изображения,

снимки экрана,

содержимое виртуальной доски,

журналы клиента и устройства,

изображения профиля,

логотипы символики,

файлы журналов

Файлы для экспорта в файл CSV и импорт файлов (Control Hub)

примечание.

В октября 2019 года хранение файлов перенесено с сайта clouddrive.com на сайт webexcontent.com

Ваша организация может по-прежнему использовать cloudrive.com для хранения более старых файлов. Более подробную информацию см. в (1)

Дополнительные службы, связанные с Webex, — домены компании Cisco

Приложения и устройства Webex, использующие эти домены/URL-адреса

Дополнительные службы, связанные с Webex, — сторонние домены

Приложения и устройства Webex, использующие эти домены/URL-адреса

*.sparkpostmail.com

. Подробную информацию см. в разделе https://support.walkme.com/knowledge-base/access-requirements-for-walkme/

Подробная информация об устройствах Webex Room с поддержкой Webex Assistant приведена здесь:

https://help.webex.com/hzd1aj/Enable-Cisco-Webex-Assistant

captive.apple.com/hotspot-detect.html

Приложение Webex выполняет свои собственные проверки подключения к Интернету, но также может использовать эти сторонние URL-адреса в качестве запасного варианта.

*.eum-appdynamics.com

Веб-приложение Webex

Webex для Android

*.sli.do

*.data.logentries.com

*.digicert.com

*.godaddy.com

*.identrust.com

*.lencr.org

Примечание. Webex поддерживает функцию ассоциации CRL и OCSP, чтобы определять состояние отзыва сертификатов.

При применении ассоциации OCSP приложениям и устройствам Webex не нужно обращаться к этим центрам сертификации.

В октября 2019 года хранение файлов перенесено с clouddrive.com на webexcontent.com

Ваша организация может по-прежнему использовать cloudrive.com для хранения более старых файлов. Более подробную информацию см. в (1)

Служба хранения файлов журналов теперь использует домен *.webexcontent.com.

(1) С октября 2019 г. загрузка и хранение файлов пользователей будут осуществляться в управляемом Cisco домене webexcontent.com.

Файлы, загруженные до октября 2019 г., будут храниться в домене clouddrive.com и будут доступны в приложении Webex до окончания периода хранения для вашей организации (после этого они будут удалены). В течение этого периода вам может понадобиться доступ как к домену webexcontent.com (для новых файлов), так и к домену clouddrive.com (для старых файлов).

Если принудительно использовать только домен webexcontent.com, старые файлы, загруженные и сохраненные в домене clouddrive.com (вами или участвующей организацией), будут недоступны для просмотра и скачивания в пространствах обмена сообщениями Webex, где вы являетесь участником.

Если принудительно использовать только домен clouddrive.com, вы не сможете загружать файлы, а новые файлы, загруженные и сохраненные в домене webexcontent.com другой организацией, в пространствах которой вы участвуете, будут недоступны.

(2) Новые клиенты (начиная с октября 2019 г. и позднее) могут самостоятельно пропускать эти домены, поскольку они больше не используются для хранения файлов Webex. Обратите внимание, что при присоединении к пространству, которое принадлежит другой организации, использующей домен clouddrive.com для хранения необходимых вам файлов (то есть тех, которые загружены до октября 2019 г.), вам понадобится разрешить доступ к домену clouddrive.com.

(3) Webex использует сторонние организации для сбора диагностических данных и данных об устранении неполадок, а также набор метрик аварийного завершения работы и использования. Данные, которые могут быть отправлены таким сторонним сайтам, описаны в таблицах данных о конфиденциальности Webex. Дополнительные сведения:

На своем прокси-сервере разрешите доступ к URL-адресам из таблицы ниже для служб Webex гибридного типа. Доступ к этим внешним доменам можно ограничить, разрешив на прокси-сервере доступ только к этим исходным IP-адресам своих узлов гибридных служб, чтобы разрешить доступ по этим URL-адресам.

URL-адреса гибридных служб Cisco Webex | ||

| *.docker.com (1) *.docker.io (1) | Контейнеры служб гибридного типа | Узел сети Video Mesh Узел безопасности данных гибридного типа |

| *s3.amazonaws.com (1) | Загрузка файлов журнала | Узел сети Video Mesh Узел безопасности данных гибридного типа |

| *.cloudconnector.webex.com | Синхронизация пользователей | Гибридные службы: Directory Connector |

(1) Планируется поэтапное прекращение использования доменов *.docker.com и *.docker.io в качестве контейнеров служб гибридного типа и последовательная их замена на *amazonaws.com.

Примечание. Если вы используете прокси-сервер Cisco Web Security Appliance (WSA) и хотите автоматически обновлять URL-адреса, используемые службами Webex, см. документ конфигурации служб WSA Webex, где указаны инструкции по развертыванию внешнего канала Webex в AsyncOS для веб-безопасности Cisco.

Файл CSV со списком кодов URI служб Webex см. в: CSV-файл служб Webex

Поддержка аутентификации прокси

Прокси-серверы можно использовать в качестве устройств управления доступом для блокировки доступа к внешним ресурсам, пока пользователь/устройство не укажут действительные учетные данные для доступа к прокси-серверу. Поддержка нескольких методов аутентификации осуществляется такими прокси-серверами, как базовая аутентификация, дайджест-аутентификация, NTLM (на основе Windows), Kerberos и Negotiate (Kerberos с откатом NTLM).

Для случая «Без аутентификации» в таблице ниже устройство можно настроить с адресом прокси, но без поддержки аутентификации. Во время использования аутентификации прокси действительные учетные данные необходимо настроить и хранить в ОС приложения Webex или устройства Webex Room.

Адреса прокси для устройств Webex Room и приложения Webex можно настроить вручную через платформы ОС или пользовательский интерфейс устройства либо автоматически обнаружить с помощью таких механизмов, как

автоматическое обнаружение веб-прокси (WPAD) и (или) файлы автоматической конфигурации прокси (PAC).

Приложения > Гибридные службы > Прокси блока соединителя: имя пользователя/пароль

Expressway C: Приложения > Гибридные службы > Calendar Connector > Microsoft Exchange > Basic и/или NTLM

Приложения > Гибридные службы > Прокси блока соединения

(1): аутентификация NTLM для Mac – регистрация компьютера в домене не требуется, у пользователя запрашивается пароль.

(2): аутентификация NTLM для Windows поддерживается, только если компьютер зарегистрирован в домене.

Руководство по настройкам прокси для ОС Windows

Microsoft Windows поддерживает для трафика HTTP две сетевые библиотеки (WinINet и WinHTTP), которые разрешают конфигурацию прокси. Библиотека WinInet предусмотрена для настольных клиентских приложений, предназначенных только для одного пользователя; WinHTTP предусмотрена в основном для

серверных приложений, предназначенных для нескольких пользователей. WinINet – это расширенный набор WinHTTP. При выборе из этих двух параметров для настройки конфигурации прокси необходимо использовать WinINet. Подробности см. в статье https://docs.microsoft.com/en-us/windows/win32/wininet/wininet-vs-winhttp

Проверка и привязка сертификата прокси-сервера

Приложение Webex и устройства Webex проверяют сертификаты серверов, с которыми они устанавливают TLS-сеансы. Проверки сертификатов, например: издатель сертификата и цифровая подпись, основываются на проверке цепочки сертификатов до корневого сертификата. Для выполнения этих проверок приложение или устройство использует набор доверенных сертификатов корневых центров сертификации, установленных в trust store операционной системы.

Если для перехвата, расшифровки и проверки трафика Webex развернут прокси с проверкой TLS, убедитесь, что предоставляемый прокси-сервером сертификат (вместо сертификата службы Webex) подписан центром сертификации, чей корневой сертификат установлен в trust store вашего приложения или устройства Webex. Для приложения Webex сертификат ЦС, который используется для подписи сертификата, используемого прокси-сервером, должен быть установлен в операционной системе устройства. Для устройств Webex Room откройте запрос службы с помощью TAC, чтобы установить этот сертификат ЦС в программное обеспечение RoomOS.

В таблице ниже показана поддержка проверки TLS прокси-серверами для приложения и устройства Webex.

Поддерживает пользовательские доверенные ЦС для TLS-проверки

(Windows, Mac, iOS, Android, Web)

* Примечание. Приложение Webex не поддерживает расшифровку и проверку сеансов TLS прокси-сервера для мультимедийных служб Webex Meetings. Если необходимо выполнять проверку трафика, отправляемого службам в домене webex.com, необходимо создать исключение проверки TLS для трафика, отправляемого на *mcs*.webex.com, *cb*.webex.com и *mcc*.webex.com.

Примечание. Приложение Webex не поддерживает расширение SNI для соединений мультимедиа на основе TLS. Если прокси-сервер требует наличия SNI, то произойдет сбой подключения к службам аудио и видео Webex.

(Windows, Mac, iOS, Android, Web)

EAP-MD5

EAP-PEAP

EAP-TLS

EAP-TTLS

Настройка 802.1X посредством графического интерфейса пользователя или Touch 10

Загрузка сертификатов через HTTP-интерфейс

Облако Webex поддерживает входящие и исходящие вызовы, используя SIP в качестве протокола управления вызовами для Webex Meetings, а также для выполнения прямых (один на один) вызовов из зарегистрированных в облаке приложений Webex и устройств Webex Room и на них.

Вызовы SIP для Webex Meetings

Webex Meetings разрешает участникам, использующим приложения и устройства SIP, присоединиться к совещанию, выбрав один из следующих вариантов вызовов.

Вызовы между приложениями/устройствами SIP и зарегистрированными в облаке приложениями Webex/устройствами Webex Room

Облако Webex предоставляет пользователям приложений и устройств SIP следующие возможности:

В обоих случаях выше приложениям и устройствам SIP необходимо установить входящий/исходящий сеанс с Webex Cloud. Приложение или устройство SIP зарегистрируется в приложении управления вызовами на основе SIP (например, Unified CM), как правило, с магистральным SIP-подключением к Expressway C и E, которое позволяет выполнять входящие и исходящие вызовы (через Интернет) для облака Webex.

Ниже приведены приложения и устройства SIP, которые можно использовать.

В таблице ниже описаны порты и протоколы, необходимые для доступа к SIP-службам Webex.

| Порты и протоколы для SIP-служб Webex | |||

| Исходный порт | Порт назначения | Протокол | Описание |

| Временные порты Expressway | Webex Cloud 5060–5070 | SIP по TCP/TLS/MTLS | Передача сигналов по протоколу SIP от Expressway E к облаку Webex Транспортные протоколы: TCP/TLS/MTLS |

| Временные порты Webex Cloud | Expressway 5060–5070 | SIP по TCP/TLS/MTLS | Передача сигналов по протоколу SIP от облака Webex к Expressway E Транспортные протоколы: TCP/TLS/MTLS |

| Expressway 36000–59999 | Webex Cloud 49152–59999 | RTP/SRTP по UDP | Передача незашифрованного/зашифрованного мультимедиа от Expressway E к облаку Webex Транспортный протокол мультимедиа: UDP |

| Webex Cloud 49152–59999 | Expressway 36000–59999 | RTP/SRTP по UDP | Передача незашифрованного/зашифрованного мультимедиа от облака Webex к Expressway E Транспортный протокол мультимедиа: UDP |

SIP-соединение между Expressway E и облаком Webex поддерживает передачу незашифрованных сигналов по протоколу TCP и зашифрованных сигналов по протоколу TLS или MTLS. Зашифрованный обмен сигналами SIP является более предпочтительным, поскольку обмен сертификатами между облаком Webex и Expressway E можно проверить до начала подключения.

Expressway наиболее часто используется для обеспечения возможности вызовов SIP в облаке Webex и вызовов SIP B2B в другие организации. Разрешите в брандмауэре:

Если требуется ограничить передачу входящих и исходящих сигналов SIP и связанного с ними трафика мультимедиа для облака Webex, настройте брандмауэр таким образом, чтобы разрешать трафик на IP-подсети для мультимедиа Webex (см. раздел IP-подсети для служб мультимедиа Webex) и в следующие регионы AWS: us-east-1, us-east-2, eu-central-1, us-gov-west-2, us-west-2. Диапазон IP-адресов для этих регионов AWS можно найти здесь: https://docs.aws.amazon.com/general/latest/gr/aws-ip-ranges.html

*Эта веб-страница не обновляется мгновенно, поскольку AWS регулярно изменяет диапазоны IP-адресов в своих подсетях. Для динамического отслеживания изменений диапазонов IP-адресов AWS компания Amazon рекомендует подписаться на следующую службу уведомлений: https://docs.aws.amazon.com/general/latest/gr/aws-ip-ranges.html#subscribe-notifications

При передаче мультимедиа для служб Webex на основе SIP используются те же IP-подсети назначения, что и для мультимедиа Webex (список см. здесь)

| Протокол | Номера портов | Направление | Тип доступа | Комментарии |

| TCP | 5061, 5062 | Входящий | Передача SIP-сигналов | Входящие сигналы SIP для аудио Webex Edge |

| TCP | 5061, 5065 | Исходящий | Передача SIP-сигналов | Исходящие сигналы SIP для аудио Webex Edge |

| TCP/UDP | Временные порты 8000–59999 | Входящий | Порты мультимедиа | В корпоративном брандмауэре должны быть открыты порты для входящего на Expressway трафика в диапазоне 8000–59999 |

сетка видео Cisco Webex

Сетка видео Cisco Webex предоставляет локальную службу мультимедиа в вашей сети. Вместо передачи всего мультимедиа в Webex Cloud, оно может оставаться в вашей сети, чтобы уменьшить использование полосы пропускания Интернета и повысить качество мультимедиа. Подробности см. в руководстве по развертыванию сетки видео Cisco Webex.

Служба календаря гибридного типа

Служба календаря гибридного типа подключает Microsoft Exchange, Office 365 или Календарь Google к Webex, упрощая процесс планирования совещаний и присоединения к ним, особенно с мобильного устройства.

Служба каталогов гибридного типа

Соединитель каталогов Cisco – это локальное приложение для синхронизации удостоверений в облако Webex. Оно предлагает простой административный процесс, который автоматически и безопасно распространяет контакты из корпоративной адресной книги в облако и синхронизирует их, обеспечивая точность и согласованность.

Предпочтительная архитектура для гибридных служб Webex

Предпочтительная архитектура для гибридных служб Cisco Webex описывает общую гибридную архитектуру, ее компоненты и общие рекомендации по проектированию. См.: Предпочтительная архитектура для гибридных служб Webex