ботнет сеть что это

Ботнет сети: как это работает и как на них зарабатывают

Атаки ботнета Mirai на американского DNS-провайдера Dyn в 2016 году вызвали широкий резонанс и привлекли повышенное внимание к ботнетам. Однако, по сравнении с тем, как современные киберпреступники используют ботнеты сегодня, атаки на компанию Dyn могут показаться детскими шалостями. Преступники быстро научились использовать ботнеты для запуска сложных вредоносных программ, позволяющих создавать целые инфраструктуры из зараженных компьютеров и других устройств с выходом в Интернет для получения незаконной прибыли в огромных масштабах.

В последние годы правоохранительные органы добились определенных успехов в борьбе с преступной деятельностью, связанной с использованием ботнетов, но пока этих усилий, конечно же, недостаточно, чтобы пробить достаточную брешь в ботнетах под управлением киберпреступников. Вот несколько известных примеров:

Как работает ботнет?

Ботнеты представляют собой компьютерные сети, состоящие из большого количества подключенных к Интернету компьютеров или других устройств, на которых без ведома их владельцев загружено и запущено автономное программное обеспечение — боты. Интересно, что первоначально сами боты были разработаны как программные инструменты для автоматизации некриминальных однообразных и повторяемых задач. По иронии судьбы, один из первых успешных ботов, известный как Eggdrop, и созданный в 1993 году, был разработан для управления и защиты каналов IRC (Internet Relay Chat) от попыток сторонних лиц захватить управление ими. Но криминальные элементы быстро научились использовать мощь ботнетов, применяя их как глобальные, практически автоматические системы, приносящие прибыль.

За это время вредоносное программное обеспечение ботнетов значительно развилось, и сейчас может использовать различные методы атак, которые происходят одновременно по нескольким направлениям. Кроме того, «ботэкономика», с точки зрения киберпреступников, выглядит чрезвычайно привлекательно. Прежде всего, практически отсутствуют затраты на инфраструктуру, так как для организации сети из зараженных машин используются скомпрометированные компьютеры и другое оборудование с поддержкой выхода в Интернет, естественно, без ведома владельцев этих устройств. Эта свобода от вложений в инфраструктуру означает, что прибыль преступников будет фактически равна их доходу от незаконной деятельности. Помимо возможности использовать столь «выгодную» инфраструктуру, для киберпреступников также чрезвычайно важна анонимность. Для этого при требовании выкупа они, в основном, используют такие «не отслеживаемые» криптовалюты, как Bitcoin. По этим причинам ботнеты стали наиболее предпочитаемой платформой для киберкриминала.

С точки зрения реализации различных бизнес-моделей, ботнеты являются прекрасной платформой для запуска различной вредоносной функциональности, приносящей киберпреступникам незаконный доход:

Как создать ботнет?

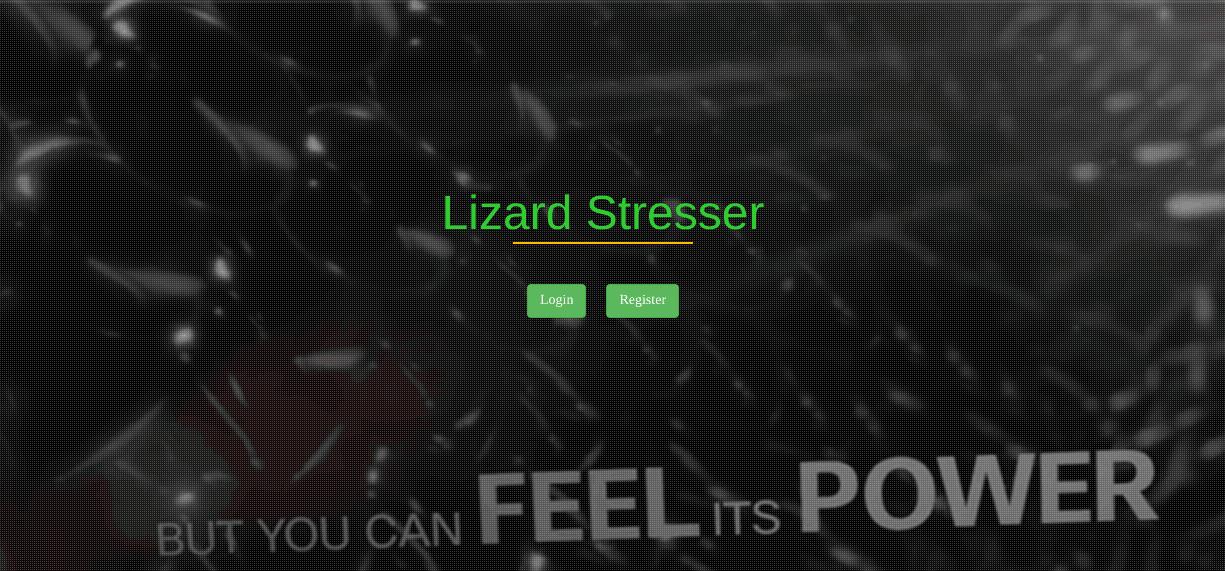

Важным фактором, способствующим популярности использования ботнетов среди киберпреступников в наше время, является та относительная легкость, с которой можно собрать, поменять и усовершенствовать различные компоненты вредоносного программного обеспечения ботнета. Возможность для быстрого создания ботнета появилась еще в 2015 году, когда в общем доступе оказались исходные коды LizardStresser, инструментария для проведения DDoS-атак, созданного известной хакерской группой Lizard Squad. Скачать ботнет для проведения DDOS атак сегодня может любой школьник (что они уже и делают, как пишут новостные издания по всему миру).

Легко доступный для скачивания и простой в использовании код LizardStresser содержит некоторые сложные методы для осуществления DDoS-атак: держать открытым TCP-соединения, посылать случайные строки с мусорным содержанием символов на TCP-порт или UDP-порт, или повторно отправлять TCP-пакеты с заданными значениями флагов. Вредоносная программа также включала механизм для произвольного запуска команд оболочки, что является чрезвычайно полезным для загрузки обновленных версий LizardStresser с новыми командами и обновленным списком контролируемых устройств, а также для установки на зараженное устройство другого вредоносного программного обеспечения. С тех пор были опубликованы исходные коды и других вредоносным программ для организации и контроля ботнетов, включая, в первую очередь, ПО Mirai, что драматически уменьшило «высокотехнологический барьер» для начала криминальной активности и, в то же время, увеличило возможности для получения прибыли и гибкости применения ботнетов.

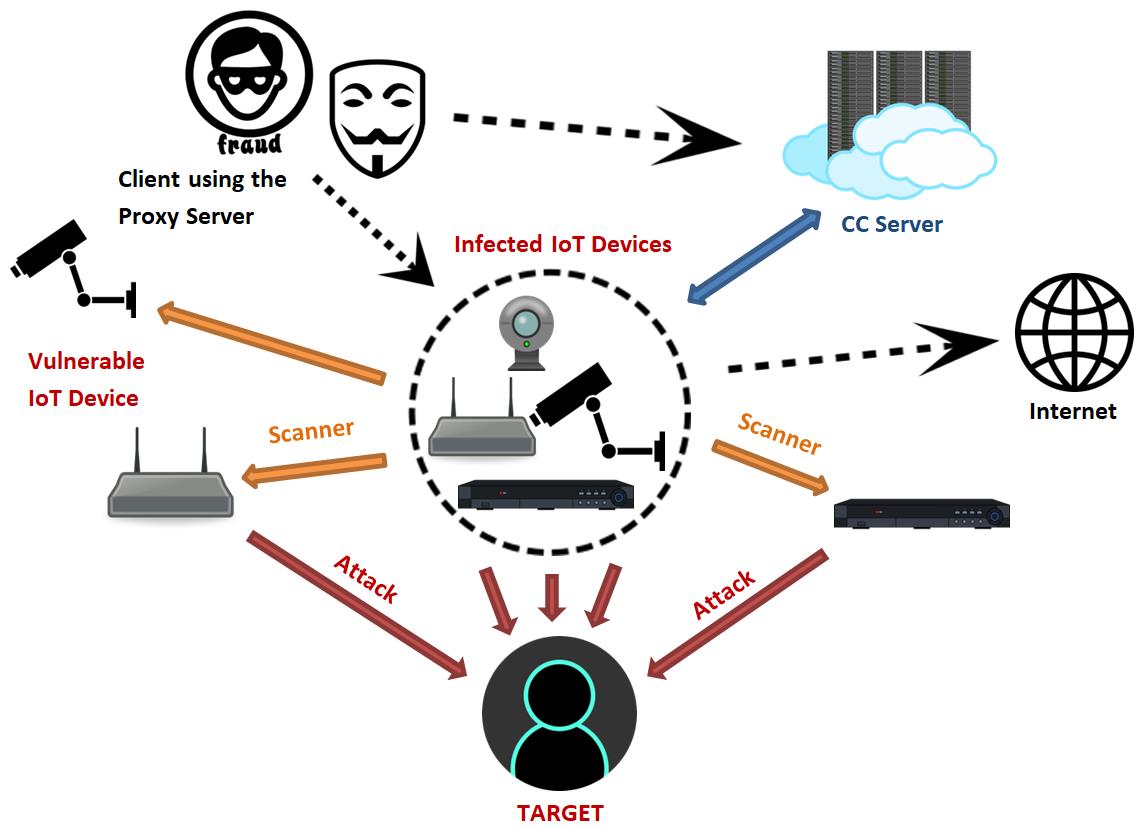

Как интернет вещей (IoT) стал клондайком для создания ботнетов

С точки зрения количества зараженных устройств и генерируемого ими во время атак трафика, взрывоподобный эффект имело массовое использование незащищенных IoT-устройств, что привело к появлению беспрецедентным по своим масштабам ботнетов. Так, примеру, летом 2016 года до и непосредственно во время Олимпийских Игр в Рио-де-Жанейро один из ботнетов, созданный на основе программного кода LizardStresser, в основном использовал порядка 10 тыс. зараженных IoT-устройств (в первую очередь — веб-камеры) для осуществления многочисленных и продолжительных во времени DDoS-атак с устойчивой мощностью более 400 Гбит/с, достигшей значения 540 Гбит/с во время своего пика. Отметим также, что, согласно оценкам, оригинальный ботнет Mirai смог скомпрометировать около 500 тыс. IoT-устройств по всему миру.

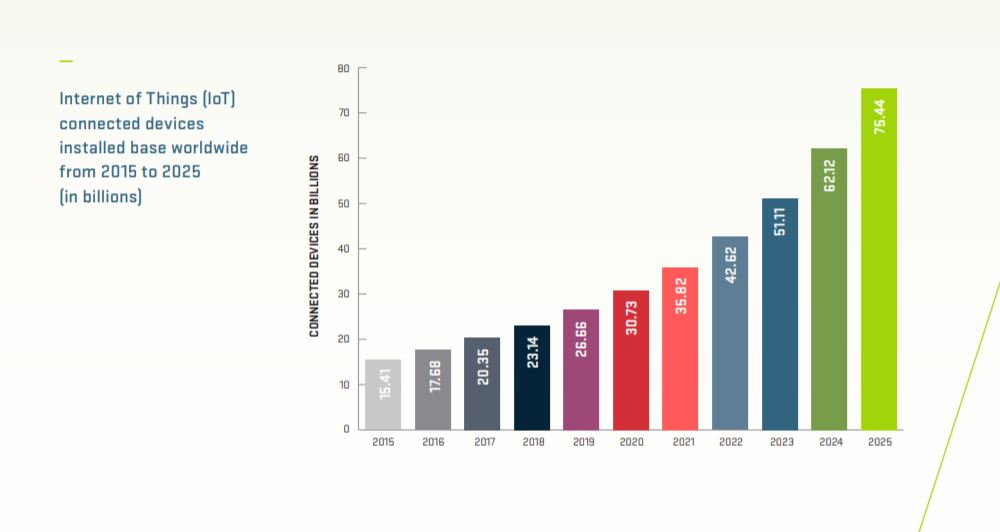

Несмотря на то, что после подобных атак многие производители внесли некоторые изменения, IoT-устройства в большинстве своем все еще поставляются с предустановленными заводскими настройками имени пользователя и пароля либо с известными уязвимостями в безопасности. Кроме того, чтобы сэкономить время и деньги, часть производителей периодически дублируют используемое аппаратное и программное обеспечение для разных классов устройств. Как результат: пароли по умолчанию, используемые для управления исходным устройством, могут быть применены для множества совершенно других устройств. Таким образом, миллиарды незащищенных IoT-устройств уже развернуты. И, несмотря на то, что прогнозируемый рост их количества замедлился (хоть и незначительно), ожидаемое увеличение мирового парка «потенциально опасных» IoT-устройств в обозримом будущем не может не шокировать (см. график ниже).

Многие IoT-устройства прекрасно подходят для неправомочного использования в составе преступных ботнетов, так как:

Вот еще один недавний пример, который поможет осознать ту мощь, которой могут обладать современные криминальные инфраструктуры ботнета: в ноябре 2017 года ботнет Necurs осуществил рассылку нового штамма вируса-шифровальщика Scarab. В результате массовой компании было отправлено около 12,5 млн. инфицированных электронных писем, то есть скорость рассылки составила более чем 2 млн. писем в час. К слову, этот же ботнет был замечен в распространении банковских троянов Dridex и Trickbot, а также вирусов-вымогателей Locky и Jans.

Выводы

Сложившаяся в последние годы благодатная ситуация для киберпреступников, связанная с высокой доступностью и простотой использования более сложного и гибкого вредоносного программного обеспечения для ботнетов в сочетании со значительным приростом количества незащищенных IoT-устройств, сделало криминальные ботнеты основным компонентом растущей цифровой подпольной экономики. В этой экономике есть рынки для сбыта полученных нелегальным путем данных, осуществления вредоносных действий против конкретных целей в рамках предоставления услуг по найму, и даже для собственной валюты. И все прогнозы аналитиков и специалистов по безопасности звучат крайне неутешительно — в обозримом будущем ситуация с неправомерным использованием ботнетов для получения незаконной прибыли только ухудшится.

Подписывайтесь на рассылку, делитесь статьями в соцсетях и задавайте вопросы в комментариях!

Что такое ботнет? Все о бот-сети

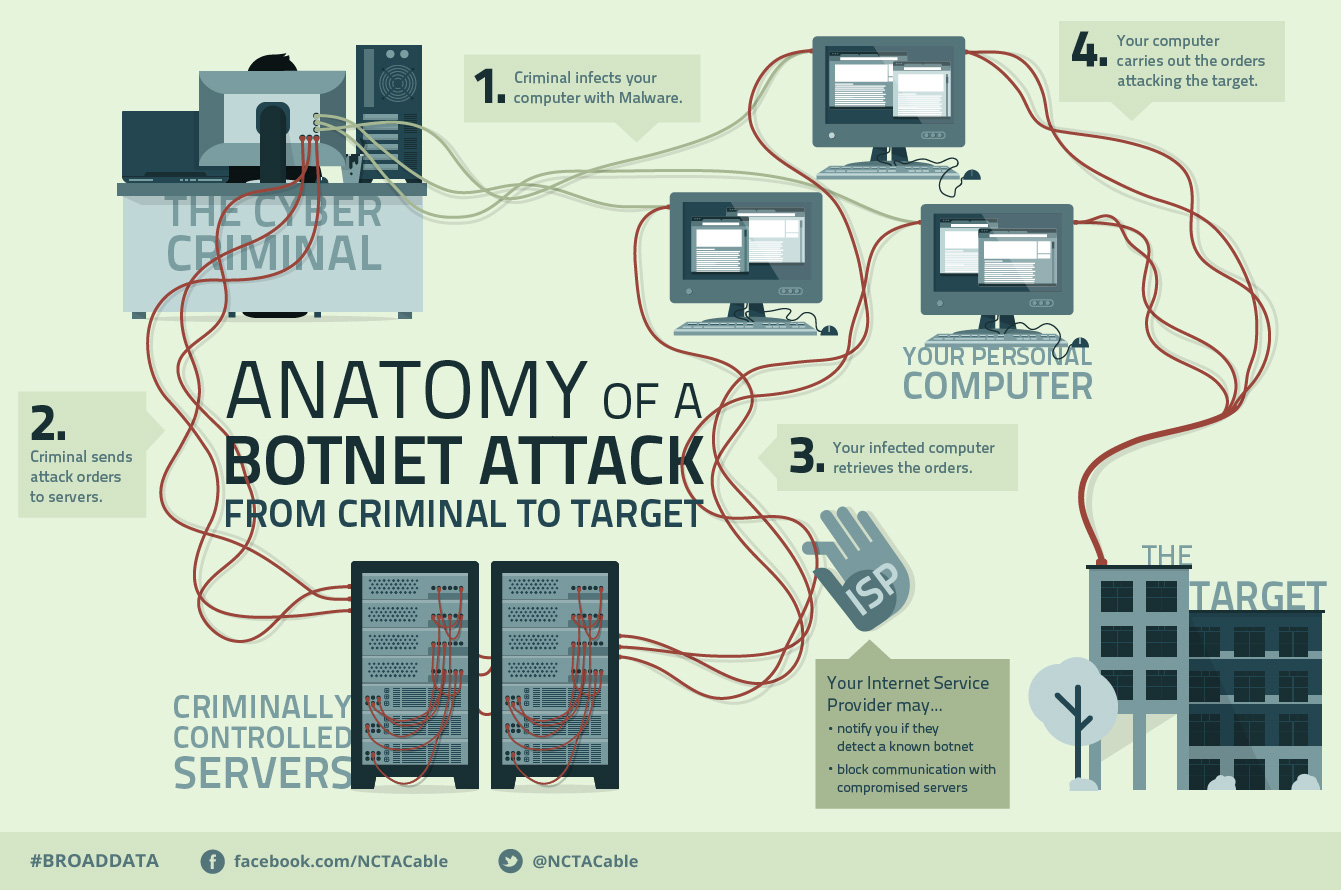

Бот-сеть — это группа компьютеров, которые были заражены вредоносными программами и попали под контроль злоумышленниками. Термин ботнет — это совокупность слов робот и сеть, и каждое зараженное устройство называется ботом. Ботнеты могут быть разработаны для выполнения незаконных или вредоносных задач, включая отправку спама, кражу данных, вымогателей, мошенническое нажатие на рекламу или распределенные атаки типа «отказ в обслуживании» (DDoS).

А некоторые вредоносные программы, такие как программы-вымогатели, будут иметь прямое влияние на владельца устройства, ддос ботнет, вредоносное ПО может иметь различные уровни видимости. Некоторые вредоносные программы предназначены, чтобы получить полный контроль над устройством, в то время как другие вредоносные программы автоматически запускаются в качестве фонового процесса, ожидая инструкции от злоумышленника.”

Самораспространяющиеся ботнеты набирают дополнительных ботов через множество различных каналов. Пути заражения включают использование уязвимостей веб-сайта, троянских вредоносных программ и взлом слабой аутентификации для получения удаленного доступа. После того, как доступ был получен, все эти методы заражения приводят к установке вредоносных программ на целевом устройстве, что позволяет удаленно управлять оператором ботнета. Как только устройство заражено, оно может попытаться самостоятельно распространить вредоносное ПО ботнета, привлекая другие аппаратные устройства в окружающей сети. Хотя невозможно определить точное количество ботов в конкретном ботнете, оценки общего количества ботов в сложном ботнете варьировались от нескольких тысяч до более миллиона.

Почему создаются ботнеты?

Многие атаки осуществляются просто для получения прибыли. Аренда услуг ботнета стоит относительно недорого, цена варьируется в зависимости от размера ущерба, который они могут нанести. Барьер для создания ботнета также достаточно низок, чтобы сделать его прибыльным бизнесом для некоторых разработчиков программного обеспечения, особенно в географических районах, где регулирование и правоохранительная деятельность ограничены. Это сочетание привело к распространению онлайн-сервисов, предлагающих атаки по найму.

Как контролируется ботнет?

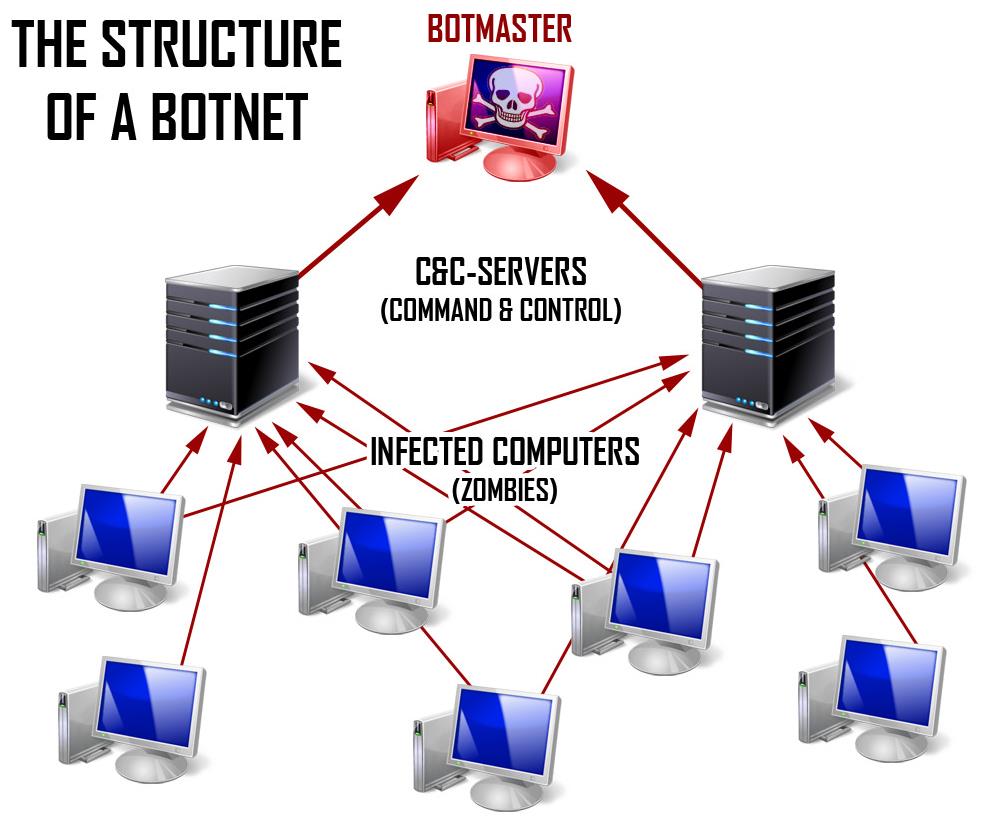

Основной характеристикой ботнета является возможность получать обновленные инструкции от мастера ботов. Возможность общаться с каждым ботом в сети позволяет злоумышленнику чередовать векторы атаки, изменять целевой IP-адрес, прекращать атаку и другие настраиваемые действия. Конструкции ботнетов различаются, но структуры управления можно разделить на две общие категории:

Модель ботнета клиент-сервер

Модель «клиент-сервер» имитирует традиционный рабочий процесс удаленной рабочей станции, когда каждая отдельная машина подключается к централизованному серверу (или небольшому числу централизованных серверов) для доступа к информации. В этой модели каждый бот будет подключаться к ресурсу центра управления (ЧПУ), такому как веб-домен или IRC-канал, чтобы получать инструкции. Используя эти централизованные хранилища для обслуживания новых команд ботнета, злоумышленник просто должен изменить исходный материал, который каждый ботнет использует из центра управления, чтобы обновить инструкции для зараженных машин. Централизованным сервером, контролирующим ботнет, может быть устройство, принадлежащее злоумышленнику и управляемое им, или зараженное устройство.

Наблюдался ряд популярных централизованных топологий ботнетов, в том числе:

В любой из этих моделей клиент-сервер каждый бот будет подключаться к ресурсу центра управления, например, к веб-домену или IRC-каналу, чтобы получать инструкции. Используя эти централизованные хранилища для обслуживания новых команд ботнета, злоумышленник просто должен изменить исходный материал, который каждый ботнет использует из центра управления, чтобы обновить инструкции для зараженных машин.

Связью с простотой обновления инструкций к ботнету, из ограниченного числа централизованных источников, является уязвимость этих машин. Для того, чтобы удалить ботнет с централизованного сервера, должен быть нарушен только сервер. В результате этой уязвимости создатели вредоносного ПО ботнета эволюционировали и перешли к новой модели, которая менее подвержена разрушению через одну или несколько точек отказа.

Модель однорангового ботнета

Чтобы обойти уязвимости клиент-серверной модели, ботнеты совсем недавно были разработаны с использованием компонентов децентрализованного однорангового обмена файлами. Внедрение структуры управления внутри ботнета устраняет единственную точку сбоя, присутствующую в ботнете с централизованным сервером, что затрудняет усилия по смягчению последствий. P2P-боты могут быть как клиентами, так и командными центрами, работающими в связке с соседними узлами для распространения данных.

Одноранговые ботнеты поддерживают список доверенных компьютеров, с которыми они могут передавать и получать сообщения и обновлять свои вредоносные программы. Ограничивая количество других машин, к которым подключается бот, каждый бот подвергается воздействию только соседних устройств, что затрудняет отслеживание и затрудняет смягчение. Отсутствие централизованного командного сервера делает одноранговую ботнет более уязвимой для управления кем-либо, кроме создателя ботнета. Для защиты от потери контроля децентрализованные ботнеты обычно шифруются, поэтому доступ к ним ограничен.

Как IoT устройства становятся ботнет?

Никто не делает бизнес через беспроводную камеру видеонаблюдения, которую они ставят на заднем дворе, чтобы наблюдать за кормушкой для птиц. Но это не означает, что устройство не способно выполнять необходимые сетевые запросы. Мощь IoT-устройств в сочетании со слабой или плохо настроенной безопасностью создает возможность для вредоносных программ ботнетов нанимать новых ботов в коллектив. Всплеск в устройствах интернет вещей привел к новой возможности для DDoS-атак, так как многие устройства плохо настроены и уязвимы.

Чтобы снизить риск, устройства интернет-вещей с устаревшим микропрограммным обеспечением следует обновить, поскольку учетные данные по умолчанию обычно остаются неизменными с момента первоначальной установки устройства. Многие производители оборудования не заинтересованы в том, чтобы сделать свои устройства более безопасными, поэтому уязвимость, создаваемая вредоносными программами ботнетов для устройств IoT, остается нерешенным риском для безопасности.

Как отключить существующую сеть ботнет:

На видео: Что такое ботнет и как его создают.

Опасные ботнеты, и что о них известно. Примеры угроз

Вы слышали когда-нибудь о таком понятии, как ботнет. Если нет, то в этом нет ничего странного. Для любого рядового интернет-пользователя это нормально. Потому как умысел киберпреступников кроется именно в этом. Ничего, кроме неприятностей, они не несут, поэтому лучше с ними вообще никогда не сталкиваться.

Любыми незаконными способами их разработчикам удается скрывать свою деятельность десятилетиями, зарабатывать на них и приносить большой ущерб обществу.

По оценке Винта Серфа, создателя протокола TCP/IP, около четверти из 600 млн компьютеров по всему миру, подключённых к Интернету, могут находиться в ботнетах. В Индии их составляет рекордное количество

В этом обзоре мы постараемся пролить свет на самые известные и опасные вредоносные ПО. Расскажем об основных видах и покажем на примерах, какой ущерб они наносят. Также расскажем, как можно от них защититься.

Что это такое

Ботнет (англ. botnet) — это компьютерная сеть, в которой каждое устройство с доступом в интернет заражено вредоносной программой и управляется бот-мастером.

Первые ботнеты начали появляться в 2000-х, и с каждым годом их количество стремительно росло. И не просто так. Это прибыльный и поэтому лакомый бизнес для хакеров. Применение таким вредоносным компьютерным сетям находят во многих сферах деятельности, где есть выход в интернет.

Как это происходит: бот, который находится в составе ботнета, атакует и поражает незащищенное устройство или сайт, а затем управляет им в своих целях. Так расширяется сеть и создается новый источник атак. Это может быть персональный компьютер на любой ОС, корпоративный сайт и даже ваш новенький умный пылесос или чайник.

Они создаются и используются для вымогательства денежных средств, кражи персональных данных, майнинга, слива рекламных бюджетов (автоматического скликивания объявлений).

Сами по себе боты — это не вирусы. Это ПО, а точнее, набор, который состоит или может состоять из вирусных программ, инструментов взлома ОС, брандмауэров, ПО для перехвата информации или удаленного управления устройством.

Владельцы зараженных устройств могут даже не подозревать, что их компьютер или чайник уже являются частью сети ботнет. К счастью, разработчики антивирусных программ и ПО в сфере кибербезопасности, банки и такие сервисы, как BotFaqtor, вычисляют их и разрабатывают защитные программы. И даже несмотря на то, что различным структурам удается сократить их распространение, борьба с ними уже превратилась в игру в кошки-мышки. Мошенники находят лазейки и избегают системы защиты.

Как работают ботнеты

Они появляются не за один вечер. На становление целой сети им нужно охватить как можно больше компьютеров своих жертв, превратить их в зомби, или рабов. И чтобы стать частью ботнета, компьютер намеренно заражается вредоносной программой.

Работающих способов заразить компьютер существует множество. Хакеры придумывают всё новые и новые варианты распространения вредоносного ПО. Самые популярные — рассылка e-mail с опасной «начинкой» или проникновение через уязвимые места легального ПО на устройство. Пользователь может не подозревать о таком соседстве до тех пор, пока «внедренца» не обнаружит антивирус. Печально то, что большинство новых сетей долгое время остаются незамеченными.

Факт: к операции по раскрытию сети и прекращению распространения ботнет Emotet из семейства троянских вирусов были привлечены Европол, ФБР и Национальное агентство по борьбе с преступностью Великобритании. Он был создан в 2014 году и проникал в ПК на ОС Windows различных организаций через фишинговые электронные письма, в которые был вложен Word-документ со ссылкой на скачивание вредоносного ПО.

Когда бот-пастух (также его называют бот-мастер) заполучает в свою сеть достаточное количество устройств или компьютеров, он переходит к удаленному управлению ими.

Кто ими управляет

Управляют ботнетами группы людей или же один человек. Бот-мастер направляет специальные команды на отдельные устройства и говорит им, что делать. Среди таких команд может быть всё, что угодно: от посещения сайта и выполнения какого-нибудь куска кода до заражения другого устройства в сети.

Нередко ботнеты сдаются в аренду другим киберпреступникам для выполнения ряда более ресурсоёмких задач.

Что самое интересное, выявить бот-мастера очень сложно, а многие из них и вовсе остаются анонимными навсегда. Хакеры умело скрывают свои личности.

Виды

Теперь давайте узнаем, зачем кому-то вообще управлять целой армией компьютеров. Зачем нужны все эти ботнеты. А ведь они пользуются большим спросом среди киберпреступников по всему миру. Вместо одного компьютера, который бы делал всю работу, здесь используется целая сеть устройств, расположенных в разных точках планеты, — так меньше вероятность быть обнаруженным.

У каждого новообращенного бота свой IP-адрес, из-за чего мастера сложно найти и заблокировать. Поскольку эти адреса постоянно меняются, программное обеспечение непрестанно борется с входящим вредоносным сетевым трафиком.

Ботнеты широко применяются для проведения DDoS-атак (Distributed Denial of Service – распределенное доведение до «отказа в обслуживании»). Это самый популярный вариант.

Данный тип атак применяется для того, чтобы «положить» сайт конкурента или целый сервер. Сайты могут оставаться недоступными долгое время, в связи с чем бизнес терпит серьезные убытки.

Естественно, делается это всё не из альтруистических побуждений. Киберпреступники, управляющие, берут мзду с посекундной оплатой: к примеру, DDoS-атака продолжительностью 10 800 секунд будет стоить для заказчика

Но не всегда это прямой заказ. Зачастую хакеры шантажируют владельцев бизнеса и выдвигают им свои условия. Если те будут не согласны и не заплатят, то преступники начнут кибератаку.

Ботнет для майнинга

В 2009 году, когда впервые был создан Bitcoin, весь мир бросился генерировать новую криптовалюту. Но чтобы ускорить процесс и зарабатывать как можно больше, одного компьютера будет недостаточно. Так и появился майнинг через ботнеты — паразитирование на чужом устройстве, а точнее, на ресурсах его видеокарты для выработки мощностей и генерации цифровых денег.

Если вы стали замечать, что производительность компьютера резко возросла. Не хватает памяти на рядовые программы и операции на ПК. Компьютер разгоняется, аки реактивный самолет. Вероятнее всего, ваша видеокарта уже (парадокс) не ваша — бот крепко засел в устройстве и сжирает мощности, сжигая видеокарту.

И таких ботнетов по созданию ферм существует множество. Если посмотреть на стоимость одного биткоина, можно сделать вывод, что они достаточно широко используются.

Скликивание

Каждое цифровое устройство — компьютер, планшет или мобильный телефон — оставляет свой цифровой след. А это значит, что их можно использовать для кликов по рекламным объявлениям. Каждый переход по объявлению стоит рекламодателю денег, поэтому при помощи ботнетов для скликивания мошенники могут каждый месяц тысячами сливать бюджет рекламодателя.

Проанализируйте количество кликов к количеству заказов и времени нахождения на странице. Обратите внимание на поведение большинства пользователей: может, вы заметили признаки роботизированной прокрутки страницы и однотипные переходы. Вероятнее всего, ваш бюджет просто сливают боты. Кто-то на этом зарабатывает, а вы только теряете. Например, если вы пользуетесь Яндекс.Директ, то на него можно поставить защиту от скликивания. Клики-пустышки будут блокироваться с помощью специальных алгоритмов выявления ботов, а ставки будут скорректированы в вашу пользу.

Другое применение таких ботов — регистрация своих же сайтов в Google AdSense и скликивание объявлений на них. Зачем? Затем, что за каждый клик пользователя по объявлению владелец партнерского сайта получает комиссионное вознаграждение. Представьте, если в руках мошенника находится целая сеть, сколько он может заработать таким способом. Он в плюсе, а рекламодатели в минусе.

Email-спам

Многие из сталкивались со спамом по электронной почте. То вам предлагают бесплатно 5000 биткоинов, то вы выиграли миллион, то ваши пикантные фото оказались на «одном из устройств» и, если вы не заплатите, то они будут выложены в сеть. Всё это — спам-ботнеты.

Как отсеиваются спамные письма: вы получаете подобное письмо с одного из почтовых серверов, помечаете его как «спам» и оно перемещается в специальную папку. В дальнейшем все нежелательные письма с данного почтового сервера будут отправляться в эту папку по умолчанию.

Но если в распоряжении мошенника множество уникальных IP-адресов, то массовая отправка становится более успешной — большинство писем просто не попадает в черный список, их открывают ничего не подозревающие получатели и заражают свой компьютер.

Примеры самых известных ботнетов в мире

Ниже описаны самые масштабные преступные бот-сети, которые принесли или приносят большой ущерб как коммерческим компаниям, так и рядовым гражданам из стран со всего мира. Здесь не описан статус, действует ли сеть сейчас или нет, так как их вариации могут развиваться, менять названия и направления. Даже если одна была закрыта, нет гарантий, что завтра не появится новая на ее основе.

Mirai

100 млн долларов США

Mirai — ботнет, разработанный студентами как инструмент для проведения DDoS-атак. В качестве зомби-целей были выбраны умные бытовые устройства. Его операторы нашли уязвимость в доступе к учетной записи администратора на этих устройствах. Она заключалась в том, что там по умолчанию задавались однотипные логин и пароль, а набор комбинаций для подбора был небольшой.

В 2016 году хакеры использовали регуляторы тепла, холодильники и тостеры для одной из крупнейших DDoS-атак посредством Mirai.

Самыми известными атаками с его помощью считаются атака на веб-сайт журналиста Брайана Кребса, который незадолго до этого опубликовал статью о заработке на таких сетях, и на Dyn DNS, оператора DNS в США.

В 2017 году один из операторов Mirai — Дэниел Кайе (он же BestBuy) — был пойман и осужден сперва в Германии, где получил условный срок, а затем и в Великобритании — уже с реальным сроком.

Andromeda

Впервые сеть Andromeda появилась в 2011 году, однако запомнилась она по самой масштабной и разрушительной атаке 2016 года. Пользователи получали спамные письма на почтовый ящик, по своему неведению устанавливали вредоносное ПО, заражая вирусной начинкой своё устройство.

Ботнет использовал разные способы распространения: фишинговые кампании, спам, warez-сайты, сайты скачивания контента.

В операции по закрытию и остановке распространения Андромеды участвовали ФБР, Интерпол, Европол, Евроюст, Объединенная целевая группа по борьбе с киберпреступностью и другие коммерческие компании. В 2017 году была обезврежена сеть из 464 отдельных ботнетов. Создателем оказался житель Гомельской области (Республика Беларусь) Сергей Ярец (он же Ar3s).

ZeuS

В его основе заложена троянская программа, которая направлена на перехват паролей от платежных систем пользователей. Украденные данные в дальнейшем используются для кражи денежных средств. ZeuS был разработан под все возможные версии ОС Windows. Может работать без подключения к драйверам. Самое опасное то, что заразиться устройство может даже из гостевой учётной записи.

Жертвами ZeuS стали жители 196 стран. Способы заражения использовались разные: e-mail спам, ссылки-ловушки и впервые социальные сети.

В соцсети Facebook пользователям рассылался спам с фотосообщениями. Каждое сообщение вело на вредоносные сайты, зараженные ботнетом.

Программа внедряется в зараженную систему, крадет регистрационные данные от учетной записи в онлайн-банкинге, переводит деньги на счета других таких же жертв. Это делается для того, чтобы скрыть бот-мастера.

Как сообщают аналитики, вредоносный ZeuS является виновником 90% всех случаев банковского мошенничества в мире.

3ve (Eve)

3ve рассылала вредоносное ПО, которое заражало компьютерные устройства. Распространялось через имейл-спам и псевдозагрузку контента. Как только ПК жертвы поражался вирусной программой, ей отправлялись команды на скликивание рекламных объявлений. Поскольку ботнет использовал собственные сайты для размещения в Google AdSense, то в первую очередь бот-мастера направляли трафик на свои же сайты-пустышки для имитации действий реальных пользователей. Так они строили фальшивые рекламные сети.

3ve ежедневно могла генерировать порядка 3 млрд псевдозапросов по ставкам на рекламных биржах. У операторов было свыше 60 000 аккаунтов, 10 000 фальшивых сайтов для показа рекламы, более 1000 серверов в дата-центрах. Количество IP-адресов, которые они контролировали, составляло более одного миллиона.

Его создателями и операторами были граждане России и Казахстана. Сеть была раскрыта, сервера и домены отобраны, а бот-мастера (нашли не всех) привлечены к ответственности.

Существует ли защита от ботнет

Как видите, все эти вредоносные сети приносят огромный ущерб, и ваш бизнес от этого никак не защищен. И не важно, на что они могут быть направлены — на ваш сайт, рекламные объявления или e-mail.

Если защита от DDoS-атак есть — специальное программное обеспечение, которое обнаруживает ботов, — то что делать с рекламными объявлениями? У них ведь нет такого файервола.

Сервис защиты Botfaqtor.ru использует специальные алгоритмы и анализирует трафик вашего сайта по 100 техническим и поведенческим параметрам. Боты блокируются, а ваши деньги остаются в целости и сохранности.

Бережем ваш бюджет от мошенников

Экономьте до 30% рекламного бюджета! Блокируйте бот-атаки по скликиванию баннеров и попрощайтесь с нечестными конкурентами, которые портят вам статистику. Защитите позиции сайта от SEO-оптимизаторов, которые «топят» ваш сайт накруткой поведенческих.

Поставьте защиту Botfaqtor против ботнетов и мошенников, разработанную специалистами в области кибербезопасности.

Возможно, вам будет интересно:

Как обнаружить скликивание в рекламе: подробная инструкция

Клик-фермы: тысячи лайков из ниоткуда

Буксы для заработка: что это такое, их роль в скликивании рекламы и методы борьбы с ними

Об авторе

Александр

Защищаем ваши сайты от ботов!

Добавить комментарий Отменить ответ

Для отправки комментария вам необходимо авторизоваться.