база слитых паролей по номеру

7 сервисов для проверки аккаунтов на утечки и взломы

Чтобы в этом убедиться воспользуйтесь специальными сервисами. Быть может ваш сложный и уникальный пароль уже стал достоянием общественности.

Have I been pwned?

Одним из самых известных сервисов для проверки аккаунтов на утечки является Have I Been Pwned. Сайт был создан после одной из крупнейших утечек клиентских аккаунтов в истории – в октябре 2013 года были украдены данные 153 миллионов учетных записей Adobe. Have I been pwned представляет собой реверсивную поисковую систему, которая проверяет наличие вашей электронной почты или пароли в огромной базе данных взломанных паролей. Просто введите свой адрес почты или пароли, и сервис покажет, фигурировали ли ваши данные в известных утечках.

Firefox Monitor

В 2018 году организация Mozilla запустила свой собственный сервис Firefox Monitor для проверки учетных данных на утечки. Вы можете просто использовать поиск по базе данных взломанных паролей или зарегистрироваться, чтобы получать предупреждения при появлении информации о новой утечки. Нарушения конфиденциальности данных происходят, когда личная информация раскрывается, перехватывается или копируется без вашего разрешения. Подобные инциденты безопасности могут быть результатом кибератак на сайты, сервисы и приложения, которые хранят пользовательские данные.

DeHashed

DeHashed – сервис поиска по базе взломанных и украденных персональных данных, который создан для экспертов по безопасности, журналистов, технологических компаний, а также для обычных пользователей, которые хотят защитить свои аккаунты и своевременно узнавать об утечках.

В DeHashed вы можете выполнять поиск по IP-адресам, адресам электронной почты, логинам, телефонным номерам, VIN номерам, домашним адресам др. Сервис предлагает реверсивный поиск по паролями, хеш-суммам и другим типам данных.

GhostProject

GhostProject.fr – бесплатный поиск по базе из 1,4 миллионах скомпрометированных учетных данных. База постоянно обновляется и пополняется новыми данными. Чтобы защитить себя, сервис рекомендует отказаться от повторяющихся паролей и использовать только сложные пароли для различных аккаунтов. По возможности следует использовать специализированные приложения, такие как KeePass и включить двухфакторную аутентификацию.

Password Checkup от Google

В феврале 2019 года компания Google выпустила расширение под названием Password Checkup. Оно уведомляло пользователей о том, что их учетные данные от какого-либо сайта фигурировали в инцидентах со взломом или утечкой данных. Логины и пароли проверялись в базе данных из 4 миллионов известных взломанных учетных данных. В октябре Google представила инструмент Проверка паролей для аккаунтов Google. Начиная с Chrome 79 данный функционал встроен непосредственно в браузере, что делает расширение неактуальным.

Теперь, при входе в свою учетную запись на сайте, Chrome будет отправлять хешированную по SHA256 копию учетных данных в Google. Данные будут зашифрованы с использованием секретного ключа (даже Google не сможет просматривать ваши логины и пароли). Google будет использовать несколько уровней шифрования с помощью техники Private Set Intersection (PSI) для сравнения вашего логина и пароля со взломанными учетными данными, которые в свою очередь хранятся в зашифрованном виде. Если пароль или логин были украдены, то Chrome предложит изменить пароль.

Включить или отключить данную функцию можно в настройках Chrome в разделе Конфиденциальность и безопасность > Безопасность ( chrome://settings/security ) с помощью переключателя Сообщать, если пароли были раскрыты в результате утечки данных.

BreachAlarm

BreachAlarm является одним из главных конкурентов Have I Been Pwned. Сервис позволяет проверять электронную почту на утечки бесплатно, а на платной основе вы можете подключить автоматическое оповещение об утечках и дополнительные услуги.

Цена в 30 долларов в год будет адекватной для владельцев коммерческих аккаунтов, малого бизнеса или большой семьи. Никаких ограничений на проверку данных для подписчиков не предусмотрено.

Sucuri Security Scanner

Sucuri Security Scanner использует свои собственный подход – сервис позволяет проверять целые сайты на различные уязвимости, наличие в черных списках и на хакерские атаки. Это идеальный инструмент для блогеров и онлайн-бизнеса. Его лучше использовать совместно с другими сайтами по проверки аккаунтов на утечки.

Как работают подобные сайты

Сервисы поиска взломанных логинов и паролей, как правило, обрабатывают информацию из других источников, которые используются для обмена украденной информацией. В качестве таких источников выступают Pastebin, специализированные форумы, ресурсы в Даркнете и другие популярные среди хакеров площадки. Сервисы проверки используют эту информацию в благородных целях – чтобы предупредить пользователя об утечках и порекомендовать ему изменить логин и пароль.

К сожалению, в сети можно найти несколько мошеннических сайтов, которые просто собирают вашу электронную почту и пароли для будущих попыток взломов. Используя непроверенный инструмент, вы подвергаете свои данные дополнительным рискам, что может привести еще к более серьезным нарушениям данных.

К примеру, в мае 2016 года завершил существование сервис PwnedList, который предлагал проверить наличие своих данных в огромной базе скомпрометированных данных, насчитывающей сведения о более 866 миллионах аккаунтов. Как оказалось, сервис имел серьезные уязвимости, позволяющие киберпреступниками выполнять мониторинг новых утечек для любого домена.

Опубликована база с 320 млн уникальных паролей (5,5 ГБ)

Проверка аккаунтов на живучесть

Одно из главных правил при выборе пароля — не использовать пароль, который уже засветился в каком-нибудь взломе и попал в одну из баз, доступных злоумышленникам. Даже если в вашем пароле 100500 символов, но он есть там — дело плохо. Например, потому что в программу для брутфорса паролей можно загрузить эту базу как словарный список. Как думаете, какой процент хешей она взломает, просто проверив весь словарный список? Вероятно, около 75% (реальную статистику см. ниже).

Так вот, откуда нам знать, какие пароли есть у злоумышленников? Благодаря специалисту по безопасности Трою Ханту можно проверить эти базы. Более того, их можно скачать к себе на компьютер и использовать для своих нужд. Это два текстовых файла в архивах: с 306 млн паролей (5,3 ГБ) и с 14 млн паролей (250 МБ).

Базы лежат на этой странице.

Все пароли в базе представлены в виде хешей SHA1. Перед хешированием все символы переведены в верхний регистр (прописные буквы). Трой Хант говорит, что применил функцию HASHBYTES, которая переводит хеши в верхний регистр. Так что делая свой хеш, следует осуществить аналогичную процедуру, если хотите найти совпадение.

Прямые ссылки:

https://downloads.pwnedpasswords.com/passwords/pwned-passwords-1.0.txt.7z

(306 млн паролей, 5,3 ГБ), зеркало

SHA1 hash of the 7-Zip file: 90d57d16a2dfe00de6cc58d0fa7882229ace4a53

SHA1 hash of the text file: d3f3ba6d05b9b451c2b59fd857d94ea421001b16

В разархивированном виде текстовый файл занимает 11,9 ГБ.

https://downloads.pwnedpasswords.com/passwords/pwned-passwords-update-1.txt.7z

(14 млн паролей, 250 МБ), зеркало

SHA1 hash of the 7-Zip file: 00fc585efad08a4b6323f8e4196aae9207f8b09f

SHA1 hash of the text file: 3fe6457fa8be6da10191bffa0f4cec43603a9f56

Если вы глупы бесстрашны, то на той же странице можете ввести свой уникальный пароль и проверить его на наличие в базах, не скачивая их. Трой Хант обещает, что никак не будет использовать ваш пароль и его сервис абсолютно надёжен. «Не отправляйте свой активно используемый пароль ни на какой сервис — даже на этот!», — предупреждается на странице. Программные интерфейсы этого сервиса полностью документированы, они принимают хеши SHA1 примерно таким образом:

Но всё равно надёжнее проверять свой пароль в офлайне. Поэтому Трой Хант выложил базы в открытый доступ на дешёвом хостинге. Он отказался сидировать торрент, потому что это «затруднит доступ людей к информации» — многие организации блокируют торренты, а для него небольшие деньги за хостинг ничего не значат.

Хант рассказывает, где он раздобыл эти базы. Он говорит, что источников было много. Например, база Exploit.in содержит 805 499 391 адресов электронной почты с паролями. Задачей Ханта было извлечение уникальных паролей, поэтому он сразу начал анализ на совпадения. Оказалось, что в базе всего лишь 593 427 119 уникальных адресов и лишь 197 602 390 уникальных паролей. Это типичный результат: абсолютное большинство паролей (в данном случае, 75%) не уникальны и используются многими людьми. Собственно, поэтому и даётся рекомендация после генерации своего мастер-пароля сверять его по базе.

Вторым по величине источником информации был Anti Public: 562 077 488 строк, 457 962 538 уникальных почтовых адресов и ещё 96 684 629 уникальных паролей, которых не было в базе Exploit.in.

Остальные источники Трой Хант не называет, но в итоге у него получилось 306 259 512 уникальных паролей. На следующий день он добавил ещё 13 675 934, опять из неизвестного источника — эти пароли распространяются отдельным файлом.

Так что сейчас общее число паролей составляет 319 935 446 штук. Это по-настоящему уникальные пароли, которые прошли дедупликацию. Из нескольких версий пароля (P@55w0rd и p@55w0rd) в базу добавляется только одна (p@55w0rd).

После того, как Трой Хант спросил в твиттере, какой дешёвый хостинг ему могут посоветовать, на него вышла известная организация Cloudflare и предложила захостить файлы забесплатно. Трой согласился. Так что смело качайте файлы с хостинга, это бесплатно для автора.

Убедитесь в безопасности ваших данных сразу после регистрации!

Защищаем цифровую личность пользователей и компаний на протяжении трех лет.

Тарифы

Basic Plan

Basic Plan

Monthly Plan

Monthly Plan

Lifetime Plan

Lifetime Plan

Enterprise

Enterprise

Наши преимущества

Доступ к сервису для разработчиков на каждой подписке

Telegram бот

Огромная база и проверка данных прямо в кармане

Моментальный поиск

Ответ приходит за считанные секунды

Огромная база

Вам не нужно искать данные по всему интернету, все уже есть у нас

Уведомление о новых строках

Узнайте информацию, пока это не сделал кто-то другой

Массовая проверка

Загрузите список из 100.000 почт и получите информацию по каждой

Множество вариантов поиска

Делайте запросы по почте, логину, номеру телефона, ключевому слову, паролю и домену

Работаем уже давно

Сервис защищает ваши данные уже на протяжении трех лет

Нам доверяют

Сервис используют крупнейшие российские и мировые компании

Отзывы

Пользуюсь ликчеком с момента открытия, купил тариф, нисколько не жалею, можно сказать окупил, частые обновления. Определенно советую к покупке.

Приобрел данное чудо, советую!

Контакты

This is the official mirror of LeakCheck, verify here

© 2018-2021 LeakCheck Security Services, Ltd. All rights reserved. Services are provided by registered company with number 12101959

2 Thomas More St, London, United Kingdom, E1W 1WY

Результаты поиска

Утечки

2021-10-15

2021-10-07

Топ 10 паролей

Войти через соц.сети

Регистрация

Сброс пароля

Авторизация через Telegram

Будет открыта десктопная/мобильная версия Telegram, после чего Вам необходимо нажать START и действовать дальнейшим инструкциям

Функция работает только для почт.

| Тип данных | Пример | Примечания |

|---|---|---|

| example@example.com | ||

| E-mail по хешу | 31c5543c1734d25c7206f5fd | SHA256, обрезанный до 24 символов |

| Логин | example | мин. 3 символа |

Цена и условия работы

$1/месяц

(и при покупке любого тарифа)

• При использовании в коммерческих проектах, либо где использование предусматривает отображение результатов третьим лицам должна быть размещена ссылка на LeakCheck (допускается использовать реферальные)

• Максимальное количество запросов в секунду: 1, превышение этого лимита приведет к ошибке HTTP 429

Используя данный веб-сайт вы соглашаетесь соблюдать настоящие условия использования веб-сайта, все применимые законы и положения и соглашаетесь с тем, что несете ответственность за соблюдение любых применимых местных законов. Если вы не согласны с каким-либо из этих условий, вам запрещается использование данного сайта.

1. Отказ от ответственности

Материалы на сайте leakcheck.net предоставляются «как есть». leakcheck.net не дает никаких гарантий, явных или подразумеваемых, и тем самым отказывается от всех других гарантий и отрицает их, включая, помимо прочего, подразумеваемые гарантии или условия коммерческой ценности, пригодности для конкретной цели, а также нарушения прав интеллектуальной собственности или другие нарушения прав. Кроме того, leakcheck.net не гарантирует и не делает никаких заявлений относительно точности вероятных результатов для использования в своих целях.

2. Изменения

Администрация веб-сайта leakcheck.net может пересмотреть эти условия использования в любое время без предварительного уведомления. Используя этот веб-сайт, вы соглашаетесь с действующей версией настоящих Условий использования.

3. Политика конфиденциальности

Ваша конфиденциальность очень важна для нас. Соответственно, мы разработали настоящую Политику для того, чтобы вы поняли, как мы собираем, используем, сообщаем, раскрываем и используем ваши данные. Данные, собранные для каждого пользователя, включают, но не ограничиваются следующим:

• Имя пользователя или публичный идентификатор OpenID

• Электронная почта и зашифрованный пароль (при использовании системы авторизации)

• Дата и время регистрации и последнего входа в систему

• Информация о переходе с другого ресурса

• Язык

• Аналитика Google Analytics

Все собранные данные могут быть удалены или изменены по запросу пользователя после его идентификации.

Мы будем защищать личную информацию с помощью разумных мер безопасности от потери или кражи, а также от несанкционированного доступа, разглашения, копирования, использования или изменения; предоставлять клиентам информацию о наших правилах и методах управления личной информацией; вести нашу деятельность в соответствии с этими принципами, чтобы обеспечить защиту и сохранение конфиденциальности личной информации.

4. Политика возврата

Поскольку наш веб-сайт предлагает нематериальные, безотзывные товары, мы не осуществляем возврат средств после покупки продукта, который вы покупаете на веб-сайте. Пожалуйста, убедитесь, что вы внимательно прочитали описание услуги перед совершением покупки.

5. Политика использования

Политика допустимого использования (также «Политика допустимого использования», «Политика») представляет собой соглашение между оператором веб-сайта («оператор веб-сайта», «нас», «мы» или «наш») и вами («Пользователь», «вы» или «ваш»). Настоящая Политика устанавливает общие руководящие принципы и допустимые и запрещенные виды использования веб-сайта leakcheck.net и любых его продуктов или услуг (совместно именуемых «веб-сайт» или «услуги»).

Запрещенные действия или варианты использования

Вы не имеете права использовать услуги для осуществления деятельности, которая является незаконной в соответствии с действующим законодательством, которая является опасной для других или которая может повлечь за собой ответственность, в том числе, в частности, в отношении любого из следующего, каждое из которых запрещено согласно этой политике:

• 5.1 Раскрытие конфиденциальной личной информации о третьих лицах.

• 5.2 Сбор или попытка сбора личной информации о третьих лицах без их ведома или согласия.

• 5.3 Угроза причинения вреда людям или имуществу либо иного оскорбительного поведения.

• 5.4 Нарушение интеллектуальной собственности или других имущественных прав других лиц.

• 5.5 Содействие, помощь или поощрение любого из вышеперечисленных видов деятельности с помощью нашего веб-сайта.

• 5.6 Системное злоупотребление

• 5.7 Применение любых других действий, которые ухудшают удобство использования и производительность наших услуг.

Другие запрещенные действия:

• 5.8 Передача учетной записи, ключа API или других связанных данных третьим лицам.

• 5.9 Предоставление результатов поиска на форумах, сторонних ресурсах, своих сайтах через API (за исключением коммерческого использования).

Ограничения

• API предназначен только для личного использования и ограничен 3-мя запросами в секунду.

• Функция массовой проверки ограничена до 100000 строк на файл и 500000 в день.

Коммерческое использование

Чтобы использовать веб-сайт в коммерческих целях, вам необходимо получить разрешение от администрации веб-сайта.

Правоприменение

Мы оставляем за собой право быть единственным арбитром в определении серьезности каждого нарушения и незамедлительно предпринимать следующие действия, включая, но не ограничиваясь:

• Приостановка или прекращение обслуживания с или без уведомления в случае любого нарушения этой Политики. Любые нарушения могут также привести к немедленному приостановлению или прекращению действия вашей учетной записи.

Игнорирование уведомления от администрации веб-сайта может привести к приостановке или прекращению действия ваших услуг.

Заблокированные учетные записи не могут быть активированы повторно.

Ничего из содержащегося в настоящей Политике не должно истолковываться как ограничивающее наши действия или средства правовой защиты в отношении любых запрещенных действий. Кроме того, мы всегда оставляем за собой все права и средства правовой защиты, доступные нам в отношении таких действий по закону или по справедливости.

Безопасность

Вы несете полную ответственность за соблюдение разумных мер безопасности для своей учетной записи. Вы должны защищать конфиденциальность своих данных для входа и периодически менять пароль.

Изменения и дополнения

Мы оставляем за собой право изменять настоящую Политику или ее условия, касающиеся веб-сайта или услуг, в любое время, которое вступает в силу после публикации обновленной версии настоящей Политики на веб-сайте. Продолжение использования веб-сайта после любых таких изменений означает ваше согласие с такими изменениями.

Утечка паролей – бесплатная проверка

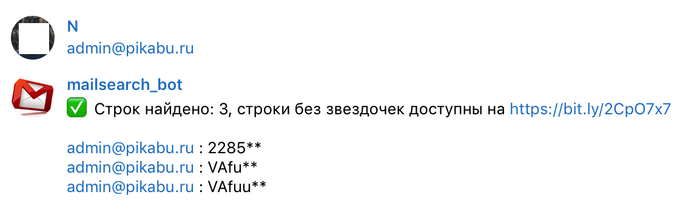

Обнаружил в Телеграме шикарного бесплатного бота по проверке адреса электронной почты или просто логина на предмет утечки паролей – @mailsearchbot

Сервис полностью бесплатный, работает очень неплохо. Проверил несколько своих логинов и электронных почт – был удивлен.

Рекомендую всем проверить свои наиболее важные логины и почты и приступить к смене паролей на другие и более сложные, а также помочь с этим родственникам и друзьям, не сильно сведущим в интернет-безопасности.

Дубликаты не найдены

Помогите владельцу бота собрать базу email’ов для рассылки спама.

Если у них уже есть пяток паролей от твоей почты, у них и адрес почты есть)

Так вся прелесть в том, что ни паролей, ни почты у бота пока нет. После «проверки» у него появится адрес заведомо активной почты.

Там даже не обязательно всю почту писать.

а) воспользоваться сервисом, который для проверки отсылает на сервер не сам email, а его хэш;

б) пошариться по соответствующим ресурсам, и нарыть себе баз логинов-паролей, которые можно погрепать локально на предмет вхождения туда своих адресов.

В Хроме уже есть встроенная проверка на утечку паролей. Доверять левым сервисам, я бы не стал.

ну тем не менее результаты реальные

Я ввел ради прикола свою старую уже давно неиспользуемую почту- и да, он предложил мой пароль который на тот момент у нее был.

В чем дичь? polosatyu : 2472**

Ну какой гитхаб. Я просто нашел прикольного бота, который реально показывает утекшие пароли. Где ссылка на гитхаб и исходный код по твоему недопосту о дальнойбойщиках?

Так это не пароль от Пикабу. В логику не сильны Вы. У человека один логин или емейл на 100 разных сервисов, там могут быть разные пароли, подумайте сами головой. Ваши электронные почты мне не известны, можете проверить сами.

Мама не говорила свои пароли никому не рассказывать? Если вы готовы пройти проверку своего пароля, отправив его в Интернет, ваш пароль взломан)))))

809** или mag777*** – о чем-то говорят?

Не прикалывайся. Там не надо вводить свои пароли. Ты вводишь просто почту или логин, а пароли твои оно тебе само напишет.

Да. Мне кажется, там база Рамблера

Вибираем поисковую строчку, вводим mailsearchbot, нажимаем Enter, получаем:

Это я к тому, что стоит сначала проверить на актуальность

Телеграмм Бот для пинга сервера

Добрый день господа.

Долго искал бота для телеги, дабы слал сообщения когда сервак ляжет.

Но нашёл готовые варики, где нужно реально поебатся

Поэтому сделал свой варик

всё что нам нужно это:

1 установить питон

2 ввести в cmd(консоль) «pip install pyTelegramBotAPI» установит APi для поддержки питона Бота от телеги

3 ввести в cmd(консоль)»pip install ping3″ установить api для поддержки пинговки сервера

4 скачать два файла bot.py и config.py

5 регаем своего бота у BotFather в телеграмм, инструкцию тоже легко найти

6 открываем config.py программой notepad++ вводим туда токен полученый у BotFather для вашего бота

7 получаем id своего телеграмма у бота userinfobot

7 открываем bot.py редактируем как вам нужно, внутри комментарии как заполнять. а так-же свой id вводим заместо 3333333

Бот постоянно будет показывать(каждые 240 секунд) 0 0 когда работает в консоле, а так же

будет выводить в консоль текст, офлайн или онлайн

ВАЖнО. Оба файлы должны находится в одной папке!

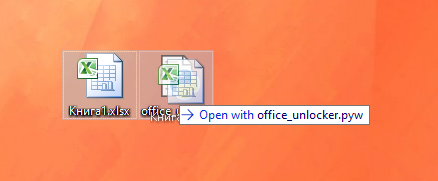

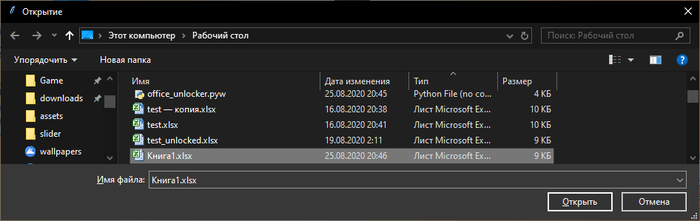

Ответ на пост «Как снять защиту с листа или книги Excel»

Установка и использование

Для использования данного скрипта вам понадобится Python (скачать с официального сайта), он и будет запускать данный скрипт. Просто запускаем установщик, жмём Install Now и ждём завершения установки

Далее скачиваем сам скрипт. Если Python установился удачно, скрипт должен запускаться автоматически

Есть два варианта использования скрипта:

• Перетащить файл для разблокировки прямиком на скрипт:

• Запустить скрипт двойным кликом и во всплывающем окне выбрать нужный файл:

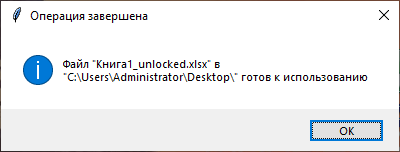

В обоих случаях вас должно встретить уведомление о результате операции:

Буду рад прочитать замечания и предложения в комментариях. Туда же и сообщения о непредвиденных ошибках

Скрипт мой, тег моё)

Как снять защиту с листа или книги Excel

Поставили защиту и забыли пароль? Или по другой причине, вам нужно снять защиту с листа или книги Excel. Нет ничего проще.

Первый способ, используя Блокнот

1. Переименуйте файл, изменив расширение с .xlsx на .zip.

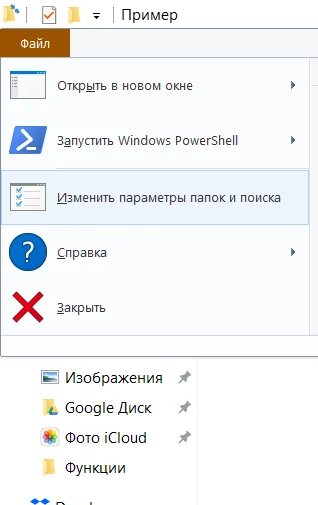

Для отображения расширений файлов в названиях выберите в окне навигации Файл ► Изменить параметры попок и поиска:

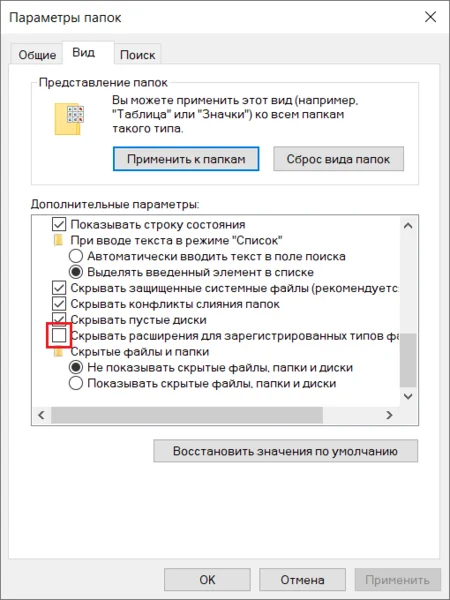

В открывшемся окне, на вкладке Вид, уберите галку Скрывать расширения для зарегистрированных типов файлов:

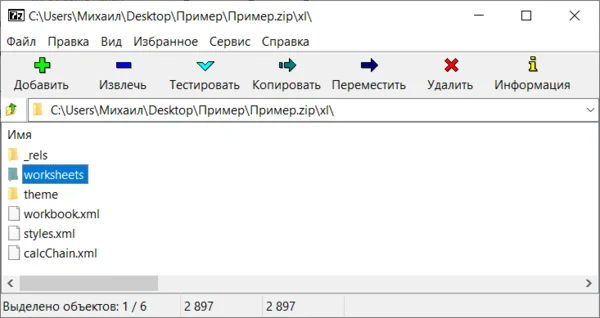

2. Откройте архив. Перейдите в папку xl ► worksheets:

3. Копируйте, в папку с исходным файлом, файл sheet1, или тот который у вас защищен, или файл workbook.xml из папки xl, если защита на книге.

4. Нажмите на файл правой кнопкой мыши (п.к.м) ► Открыть с помощью ► Блокнот. При помощи поиска (Ctrl+F) найдите строку:

* Для снятия защиты с листа: вместе со скобками;

* Для снятия защиты с книги: вместе со скобками.

5. Сохраните файл(-ы) и перенесите его обратно в архив.

6. Верните файлу исходное расширение .xlsx.

Второй способ, через с Google Диск

1. Откройте в браузере Google Диск (нужно иметь аккаунт).

2. Перетащите в него защищённый файл.

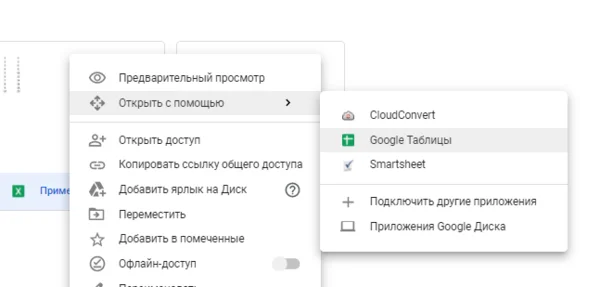

3. Кликните п.к.м на него и выберите Открыть с помощью ► Google Таблицы:

4. Сохраните файл: Файл ► Сохранить как таблицу Google.

5. В открывшемся окне, выберите Файл ► Скачать ► Microsoft Excel.

Готово. Защита будет снята и с листов и с книги целиком.

Интересное по теме Excel:

Пробить человека посредством Telegram!

Статья не несёт в себе рекламы! Опубликована с целью ознакомления с полезными инструментами!

Теневые боты помогут найти практически любую информацию о человеке на основе минимальных данных.

Необычные боты для индетификации человека, пробив по базам и другие полезные инструменты месседжера.

Все боты на момент написания статьи исправно работают. Никакого мусора, только сок!

• EGRUL

@egrul_bot

Пробивает конторы/ИП, по вводу ФИО/фирмы предоставляет ИНН объекта; учредителей бизнеса/партнеров и отчет налоговую декларацию. И наоборот: поиск по ИНН выдаст ФИО/конторы. Базы данных сами понимаете откуда 🤐

Ограничений бота – нет.

🇷🇺 Россия

• BMI NP

@bmi_np_bot

По номеру телефона определяет регион и оператора.

Интересно, что этот бот определяет даже новые номера и определяет номера, которые были перенесены совершенно недавно. Проверял. Удивило 😏

🌏 Любая страна

• WHOIS DOMAIN

@whoisdombot

пробивает всю основную информацию о нужном домене (адрес сайта), IP и другое.

🌏 Любая страна

• MAILSEARCH

@mailsearchbot

По запросу пробива e-mail выдает открытый пароль от ящика если тот есть в базе. Очень серьезная база данных. Висит давно, 1.5 млрд учёток, год актуальности

Показать полностью 1

Подборка каналов телеграм по SEO, маркетингу и библиотеки книг.

Всем привет. Довольно часто в моих постах интересовались, где и что можно почитать по той или иной тематике, в зависимости от увлечение вопрошающего. Сегодня я хочу поделится с вами своей личной подборкой телеграм каналов, на которые я подписан и регулярно читаю, и которые, по моему скромному мнению, заслуживают упоминания.

Basic Plan

Basic Plan Monthly Plan

Monthly Plan Lifetime Plan

Lifetime Plan Enterprise

Enterprise